ROSA 클래식 클러스터 설치

ROSA(AWS) 클러스터에 Red Hat OpenShift Service 설치, 액세스 및 삭제.

초록

1장. 기본 옵션을 사용하여 STS를 사용하여 ROSA 클러스터 생성

ROSA에 대한 빠른 시작 가이드를 찾고 있는 경우 Red Hat OpenShift Service on AWS 빠른 시작 가이드를 참조하십시오.

기본 옵션 및 자동 AWS IAM(Identity and Access Management) 리소스 생성을 사용하여 AWS(ROSA) 클러스터에서 Red Hat OpenShift Service를 빠르게 생성합니다. Red Hat OpenShift Cluster Manager 또는 ROSA CLI(로사)를 사용하여 클러스터를 배포할 수 있습니다.

이 문서의 절차에서는 ROSA CLI(rosa) 및 OpenShift Cluster Manager의 자동 모드를 사용하여 현재 AWS 계정을 사용하여 필요한 IAM 리소스를 즉시 생성합니다. 필요한 리소스에는 계정 전체의 IAM 역할 및 정책, 클러스터별 Operator 역할 및 정책, OIDC(OpenID Connect) ID 공급자가 포함됩니다.

또는 수동 모드를 사용할 수 있습니다. 이 모드를 사용하면 자동으로 배포하는 대신 IAM 리소스를 생성하는 데 필요한 aws 명령을 출력할 수 있습니다. 수동 모드 또는 사용자 지정과 함께 ROSA 클러스터를 배포하는 단계는 사용자 정의를 사용하여 클러스터 생성을 참조하십시오.

다음 단계

- AWS 사전 요구 사항을 완료했는지 확인하십시오.

1.1. 기본 클러스터 사양 개요

기본 설치 옵션을 사용하여 AWS(ROSA)에서 Red Hat OpenShift Service on AWS (STS) 클러스터를 빠르게 생성할 수 있습니다. 다음 요약에서는 기본 클러스터 사양을 설명합니다.

표 1.1. STS 클러스터 사양이 있는 기본 ROSA

| 구성 요소 | 기본 사양 |

|---|---|

| 계정 및 역할 |

|

| 클러스터 설정 |

|

| 암호화 |

|

| 컨트롤 플레인 노드 구성 |

|

| 인프라 노드 구성 |

|

| 컴퓨팅 노드 시스템 풀 |

|

| 네트워킹 구성 |

|

| CIDR(Classless Inter-Domain Routing) 범위 |

|

| 클러스터 역할 및 정책 |

|

| 클러스터 업데이트 전략 |

|

1.2. AWS 계정 연결 이해

Red Hat OpenShift Cluster Manager 하이브리드 클라우드 콘솔을 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROLE(Red Hat OpenShift Service on AWS) 클러스터를 생성하기 전에 AWS 계정을 Red Hat 조직과 연결해야 합니다. 다음 IAM 역할을 생성하고 연결하여 계정을 연결할 수 있습니다.

- OpenShift Cluster Manager 역할

OpenShift Cluster Manager IAM 역할을 생성하여 Red Hat 조직에 연결합니다.

OpenShift Cluster Manager 역할에 기본 또는 관리 권한을 적용할 수 있습니다. 기본 권한을 사용하면 OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 클러스터 유지 관리를 수행할 수 있습니다. 관리 권한을 사용하면 OpenShift Cluster Manager 하이브리드 클라우드 콘솔을 사용하여 클러스터별 Operator 역할 및 OIDC(OpenID Connect) 공급자를 자동으로 배포할 수 있습니다.

OpenShift Cluster Manager 역할과 함께 관리 권한을 사용하여 클러스터를 빠르게 배포할 수 있습니다.

- 사용자 역할

사용자 IAM 역할을 생성하여 Red Hat 사용자 계정에 연결합니다. OpenShift Cluster Manager 역할에 연결된 Red Hat 조직에 Red Hat 사용자 계정이 있어야 합니다.

Red Hat은 OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 클러스터 및 필요한 STS 리소스를 설치할 때 AWS ID를 확인하는 데 사용자 역할을 사용합니다.

추가 리소스

- OpenShift Cluster Manager 및 사용자 IAM 역할을 생성하고 연결하는 방법에 대한 자세한 단계는 Red Hat 조직과 AWS 계정 지원을 참조하십시오.

1.3. OpenShift Cluster Manager를 사용하여 빠르게 클러스터 생성

Red Hat OpenShift Cluster Manager를 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROSA(Red Hat OpenShift Service on) 클러스터를 생성하는 경우 기본 옵션을 선택하여 클러스터를 빠르게 생성할 수 있습니다.

OpenShift Cluster Manager를 사용하여 STS 클러스터와 ROSA를 배포하기 전에 AWS 계정을 Red Hat 조직과 연결하고 필요한 계정 전체 STS 역할 및 정책을 생성해야 합니다.

1.3.1. AWS 계정을 Red Hat 조직과 연결

Red Hat OpenShift Cluster Manager 하이브리드 클라우드 콘솔을 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROLE(Red Hat OpenShift Service on AWS) 클러스터를 생성하기 전에 OpenShift Cluster Manager IAM 역할을 생성하고 Red Hat 조직에 연결합니다. 그런 다음 사용자 IAM 역할을 생성하여 동일한 Red Hat 조직의 Red Hat 사용자 계정에 연결합니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

-

rosaCLI를 사용하여 Red Hat 계정에 로그인했습니다. - Red Hat 조직에는 조직 관리자 권한이 있습니다.

절차

OpenShift Cluster Manager 역할을 생성하여 Red Hat 조직에 연결합니다.

참고OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 클러스터별 Operator 역할 및 OIDC(OpenID Connect) 공급자를 자동으로 배포하려면 ROSA 클러스터를 생성하는 계정 및 역할 단계에서 Admin OCM 역할 명령을 선택하여 역할에 관리 권한을 적용해야 합니다. OpenShift Cluster Manager 역할의 기본 및 관리 권한에 대한 자세한 내용은 AWS 계정 연결 이해를 참조하십시오.

참고OpenShift Cluster Manager 하이브리드 클라우드 콘솔에서 ROSA 클러스터를 생성하는 계정 및 역할 단계에서 기본 OCM 역할 명령을 선택하는 경우 수동 모드를 사용하여 ROSA 클러스터를 배포해야 합니다. 이후 단계에서 클러스터별 Operator 역할과 OIDC(OpenID Connect) 공급자를 구성하라는 메시지가 표시됩니다.

$ rosa create ocm-role

프롬프트에서 기본값을 선택하여 역할을 신속하게 생성하고 연결합니다.

사용자 역할을 생성하여 OpenShift Cluster Manager 사용자 계정에 연결합니다.

$ rosa create user-role

프롬프트에서 기본값을 선택하여 역할을 신속하게 생성하고 연결합니다.

참고OpenShift Cluster Manager 역할에 연결된 Red Hat 조직에 Red Hat 사용자 계정이 있어야 합니다.

1.3.2. 계정 전체 STS 역할 및 정책 생성

Red Hat OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROSA(Red Hat OpenShift Service on AWS) 클러스터를 생성하기 전에 Operator 정책을 포함하여 필요한 계정 전체 STS 역할과 정책을 생성합니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

-

rosaCLI를 사용하여 Red Hat 계정에 로그인했습니다.

절차

기존 역할 및 정책이 AWS 계정을 확인합니다.

$ rosa list account-roles

AWS 계정에 없는 경우 필요한 계정 전체 STS 역할 및 정책을 생성합니다.

$ rosa create account-roles

프롬프트에 기본값을 선택하여 역할 및 정책을 빠르게 생성합니다.

1.3.3. OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 기본 옵션으로 클러스터 생성

Red Hat OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 AWS(Security Token Service) 클러스터를 사용하는ROSA(Red Hat OpenShift Service on AWS) 클러스터를 생성하는 경우 기본 옵션을 선택하여 클러스터를 빠르게 생성할 수 있습니다. admin OpenShift Cluster Manager IAM 역할을 사용하여 클러스터별 Operator 역할 및 OIDC(OpenID Connect) 공급자를 자동으로 배포할 수도 있습니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

- AWS 계정에 ELB(Elastic Load Balancing) 서비스 역할이 있는지 확인했습니다.

- AWS 계정을 Red Hat 조직과 연결하셨습니다. 계정을 연결한 경우 OpenShift Cluster Manager 역할에 관리 권한을 적용합니다. 자세한 단계는 Red Hat 조직과 AWS 계정 지원을 참조하십시오.

- 필요한 계정 전체 STS 역할 및 정책을 생성했습니다. 자세한 단계는 계정 전체 STS 역할 및 정책 생성을 참조하십시오.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 로 이동하여 클러스터 생성을 선택합니다.

- OpenShift 클러스터 생성 페이지의 ROSA(Red Hat OpenShift Service on AWS) 행에서 클러스터 생성을 선택합니다.

AWS 계정 ID가 연결 AWS 계정 드롭다운 메뉴에 나열되어 있으며 설치 프로그램, 지원, 작업자 및 컨트롤 플레인 계정 역할 Amazon Resource Names(ARN)가 계정 및 역할 페이지에 나열되어 있는지 확인합니다.

참고AWS 계정 ID가 나열되지 않은 경우 AWS 계정을 Red Hat 조직과 성공적으로 연결했는지 확인합니다. 계정 역할 ARN이 나열되어 있지 않은 경우 필요한 계정 전체 STS 역할이 AWS 계정에 있는지 확인합니다.

- 다음을 클릭합니다.

- 클러스터 세부 정보 페이지에서 클러스터 이름을 입력합니다. 나머지 필드에 기본값을 그대로 두고 다음을 클릭합니다.

- 클러스터를 빠르게 배포하려면 클러스터 설정 ,네트워킹, 클러스터 역할 및 정책 및 클러스터 업데이트 페이지에서 기본 옵션을 그대로 두고 각 페이지에서 다음을 클릭합니다.

- ROSA 클러스터 검토 페이지에서 선택 사항 요약을 검토하고 클러스터 생성을 클릭하여 설치를 시작합니다.

검증

클러스터의 개요 페이지에서 설치 진행 상황을 모니터링할 수 있습니다. 동일한 페이지에서 설치 로그를 볼 수 있습니다. 페이지의 세부 정보 섹션에 있는 Status 가 Ready 로 표시되면 클러스터가 준비 상태가 됩니다.

참고설치에 실패하거나 약 40분 후에 클러스터 상태가 Ready 로 변경되지 않는 경우 자세한 내용은 설치 문제 해결 설명서를 확인하십시오. 자세한 내용은 설치 문제 해결을 참조하십시오. Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

1.4. CLI를 사용하여 빠르게 클러스터 생성

Red Hat OpenShift Service on AWS(ROSA) CLI(rosa)를 사용하여 AWS Security Token Service(STS)를 사용하는 클러스터를 생성하는 경우 기본 옵션을 선택하여 클러스터를 빠르게 생성할 수 있습니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

-

rosaCLI를 사용하여 Red Hat 계정에 로그인했습니다. - AWS 계정에 ELB(Elastic Load Balancing) 서비스 역할이 있는지 확인했습니다.

절차

Operator 정책을 포함하여 필요한 계정 전체 역할 및 정책을 생성합니다.

$ rosa create account-roles --mode auto

참고auto모드를 사용하는 경우 대화식 프롬프트를 바이패스하고 작업을 자동으로 확인하기 위해-y인수를 선택적으로 지정할 수 있습니다.기본값을 사용하여 STS를 사용하여 클러스터를 생성합니다. 기본값을 사용하면 안정적인 최신 OpenShift 버전이 설치됩니다.

$ rosa create cluster --cluster-name <cluster_name> --sts --mode auto 1- 1

- &

lt;cluster_name>을 클러스터 이름으로 바꿉니다.

참고--mode auto를 지정하면rosa create cluster명령에서 클러스터별 Operator IAM 역할과 OIDC 공급자를 자동으로 생성합니다. Operator는 OIDC 공급자를 사용하여 인증합니다.클러스터 상태를 확인합니다.

$ rosa describe cluster --cluster <cluster_name|cluster_id>

클러스터 설치가 진행됨에 따라 다음

상태필드 변경 사항이 출력에 나열됩니다.-

대기 (OIDC 구성Waiting) -

보류 (사전 계정) -

설치 ( 진행 중인 DNS 설정) -

설치 Ready참고설치에 실패하거나 약 40분 후에

State필드가준비상태가 아닌 경우 자세한 내용은 설치 문제 해결 설명서를 확인하십시오. 자세한 내용은 설치 문제 해결을 참조하십시오. Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

-

OpenShift 설치 프로그램 로그를 확인하여 클러스터 생성의 진행 상황을 추적합니다.

$ rosa logs install --cluster <cluster_name|cluster_id> --watch 1- 1

- 설치가 진행되는 동안 새 로그 메시지를 조사하려면

--watch플래그를 지정합니다. 이 인수는 선택 사항입니다.

1.5. 다음 단계

1.6. 추가 리소스

- 수동 모드를 사용하여 ROSA 클러스터를 배포하는 단계는 사용자 지정을 사용하여 클러스터 생성을 참조하십시오.

- STS를 사용하여 AWS에 Red Hat OpenShift Service를 배포하는 데 필요한 IAM(Identity Access Management) 리소스에 대한 자세한 내용은 STS를 사용하는 클러스터의 IAM 리소스 정보를 참조하십시오.

- 필요한 경우 Operator 역할 이름 접두사 설정에 대한 자세한 내용은 사용자 정의 Operator IAM 역할 접두사 정보를 참조하십시오.

- STS를 사용하여 ROSA를 설치하기 위한 사전 요구 사항에 대한 자세한 내용은 STS를 사용하여 ROSA의 AWS 사전 요구 사항을 참조하십시오.

-

자동및수동모드를 사용하여 필요한 STS 리소스를 생성하는 방법에 대한 자세한 내용은 자동 및 수동 배포 모드 이해를 참조하십시오. - AWS IAM에서 OpenID Connect(OIDC) ID 공급자를 사용하는 방법에 대한 자세한 내용은 AWS 문서의 OpenID Connect (OIDC) ID 공급자 생성을 참조하십시오.

- ROSA 클러스터 설치 문제 해결에 대한 자세한 내용은 설치 문제 해결을 참조하십시오.

- Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

2장. 사용자 정의를 사용하여 STS를 사용하여 ROSA 클러스터 생성

AWS ROSA 4.12 클러스터 생성 시 Red Hat OpenShift Service의 경우 시간이 오래 걸리거나 실패할 수 있습니다. ROSA의 기본 버전은 4.11로 설정되어 있으므로 기본 설정을 사용하여 계정 역할 또는 ROSA 클러스터를 생성할 때 4.11 리소스만 생성됩니다. 4.12의 계정 역할은 이전 버전과 호환되며 이는 account-role 정책 버전의 경우입니다. --version 플래그를 사용하여 4.12 리소스를 생성할 수 있습니다.

자세한 내용은 ROSA 4.12 클러스터 생성 실패 솔루션을 참조하십시오.

사용자 지정을 사용하여 AWS(ROSA) 클러스터를 생성하고 AWS Security Token Service(STS)를 생성합니다. Red Hat OpenShift Cluster Manager 또는 ROSA CLI(로사)를 사용하여 클러스터를 배포할 수 있습니다.

이 문서의 절차에 따라 필요한 AWS Identity and Access Management(IAM) 리소스를 생성할 때 자동 모드와 수동 모드 중에서 선택할 수 있습니다.

2.1. 자동 및 수동 배포 모드 이해

AWS STS(Security Token Service)를 사용하는 AWS(ROSA) 클러스터에 Red Hat OpenShift Service를 설치할 때 자동 및 수동 ROSA CLI(rosa) 모드 중에서 선택하여 필요한 AWS Identity and Access Management(IAM) 리소스를 생성할 수 있습니다.

자동모드-

이 모드에서

rosa는 필요한 IAM 역할 및 정책과 AWS 계정에 OIDC(OpenID Connect) 공급자를 즉시 생성합니다. 수동모드-

이 모드에서

rosa는 IAM 리소스를 생성하는 데 필요한aws명령을 출력합니다. 해당 정책 JSON 파일도 현재 디렉터리에 저장됩니다.수동모드를 사용하여 수동으로 실행하기 전에 생성된aws명령을 검토할 수 있습니다.수동모드를 사용하면 리소스를 생성할 수 있도록 조직의 다른 관리자 또는 그룹에 명령을 전달할 수도 있습니다.

수동 모드를 사용하도록 선택하는 경우 클러스터 설치는 클러스터별 Operator 역할 및 OIDC 공급자를 수동으로 생성할 때까지 기다립니다. 리소스를 생성한 후 설치가 진행됩니다. 자세한 내용은 OpenShift Cluster Manager를 사용하여 Operator 역할 및 OIDC 공급자 생성을 참조하십시오.

STS를 사용하여 ROSA를 설치하는 데 필요한 AWS IAM 리소스에 대한 자세한 내용은 STS를 사용하는 클러스터의 IAM 리소스 정보를 참조하십시오.

2.1.1. OpenShift Cluster Manager를 사용하여 Operator 역할 및 OIDC 공급자 생성

Red Hat OpenShift Cluster Manager를 사용하여 클러스터를 설치하고 수동 모드를 사용하여 필요한 AWS IAM Operator 역할과 OIDC 공급자를 생성하도록 선택하는 경우 다음 방법 중 하나를 선택하여 리소스를 설치하라는 메시지가 표시됩니다. 조직의 요구 사항에 맞는 리소스 생성 방법을 선택할 수 있도록 옵션이 제공됩니다.

- AWS CLI(

aws) -

이 방법을 사용하면 IAM 리소스를 생성하는 데 필요한

aws명령 및 정책 파일이 포함된 아카이브 파일을 다운로드하여 압축을 풀 수 있습니다. 정책 파일이 포함된 디렉터리에서 제공된 CLI 명령을 실행하여 Operator 역할 및 OIDC 공급자를 생성합니다. - ROSA CLI (

Rosa) -

이 방법에서 제공하는 명령을 실행하여

rosa를 사용하여 클러스터의 Operator 역할 및 OIDC 공급자를 생성할 수 있습니다.

자동 모드를 사용하는 경우 OpenShift Cluster Manager IAM 역할을 통해 제공되는 권한을 사용하여 OpenShift Cluster Manager에서 Operator 역할 및 OIDC 공급자를 자동으로 생성합니다. 이 기능을 사용하려면 admin 권한을 역할에 적용해야 합니다.

2.2. AWS 계정 연결 이해

Red Hat OpenShift Cluster Manager 하이브리드 클라우드 콘솔을 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROLE(Red Hat OpenShift Service on AWS) 클러스터를 생성하기 전에 AWS 계정을 Red Hat 조직과 연결해야 합니다. 다음 IAM 역할을 생성하고 연결하여 계정을 연결할 수 있습니다.

- OpenShift Cluster Manager 역할

OpenShift Cluster Manager IAM 역할을 생성하여 Red Hat 조직에 연결합니다.

OpenShift Cluster Manager 역할에 기본 또는 관리 권한을 적용할 수 있습니다. 기본 권한을 사용하면 OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 클러스터 유지 관리를 수행할 수 있습니다. 관리 권한을 사용하면 OpenShift Cluster Manager 하이브리드 클라우드 콘솔을 사용하여 클러스터별 Operator 역할 및 OIDC(OpenID Connect) 공급자를 자동으로 배포할 수 있습니다.

OpenShift Cluster Manager 역할과 함께 관리 권한을 사용하여 클러스터를 빠르게 배포할 수 있습니다.

- 사용자 역할

사용자 IAM 역할을 생성하여 Red Hat 사용자 계정에 연결합니다. OpenShift Cluster Manager 역할에 연결된 Red Hat 조직에 Red Hat 사용자 계정이 있어야 합니다.

Red Hat은 OpenShift Cluster Manager Hybrid Cloud Console을 사용하여 클러스터 및 필요한 STS 리소스를 설치할 때 AWS ID를 확인하는 데 사용자 역할을 사용합니다.

추가 리소스

- OpenShift Cluster Manager 및 사용자 IAM 역할을 생성하고 연결하는 방법에 대한 자세한 단계는 OpenShift Cluster Manager 를 사용하여 사용자 지정으로 클러스터 생성을 참조하십시오.

2.3. IAM 역할 및 정책에 대한 ARN 경로 사용자 정의

AWS STS(Security Token Service)를 사용하는 ROSA(Red Hat OpenShift Service on AWS) 클러스터에 필요한 AWS IAM 역할 및 정책을 생성할 때 사용자 지정 Amazon Resource Name(ARN) 경로를 지정할 수 있습니다. 이를 통해 조직의 보안 요구 사항을 충족하는 역할 및 정책 ARN 경로를 사용할 수 있습니다.

OCM 역할, 사용자 역할 및 계정 전체 역할 및 정책을 생성할 때 사용자 지정 ARN 경로를 지정할 수 있습니다.

계정 전체 역할 및 정책 세트를 생성할 때 사용자 정의 ARN 경로를 정의하면 세트의 모든 역할 및 정책에 동일한 경로가 적용됩니다. 다음 예제에서는 계정 전체 역할 및 정책 세트의 ARN을 보여줍니다. 이 예에서 ARN은 사용자 정의 경로 /test/path/dev/ 와 사용자 정의 역할 접두사 test-env:를 사용합니다.

-

arn:aws:iam::<account_id>:role/test/path/dev/test-env-Worker-Role -

arn:aws:iam::<account_id>:role/test/path/dev/test-env-Support-Role -

arn:aws:iam::<account_id>:role/test/path/dev/test-env-Installer-Role -

arn:aws:iam::<account_id>:role/test/path/dev/test-env-ControlPlane-Role -

arn:aws:iam::<account_id>:policy/test/path/dev/test-env-Worker-Role-Policy -

arn:aws:iam::<account_id>:policy/test/path/dev/test-env-Support-Role-Policy -

arn:aws:iam::<account_id>:policy/test/path/dev/test-env-Installer-Role-Policy -

arn:aws:iam::<account_id>:policy/test/path/dev/test-env-ControlPlane-Role-Policy

클러스터별 Operator 역할을 생성하면 관련 계정 전체 설치 프로그램 역할의 ARN 경로가 자동으로 탐지되어 Operator 역할에 적용됩니다.

ARN 경로에 대한 자세한 내용은 AWS 문서 의 AMI(Amazon Resource Names) 를 참조하십시오.

추가 리소스

- AWS 클러스터에서 Red Hat OpenShift Service를 생성할 때 IAM 리소스의 사용자 지정 ARN 경로를 지정하는 단계는 사용자 정의를 사용하여 클러스터 생성을 참조하십시오.

2.4. STS를 사용하는 ROSA 클러스터에 대한 지원 고려 사항

AWS STS(Security Token Service)를 사용하는 AWS 클러스터에서 지원되는 OpenShift Service를 생성하는 방법은 이 제품 문서에 설명된 단계를 사용하는 것입니다.

AWS CLI(rosa)의 Red Hat OpenShift Service와 함께 수동 모드를 사용하여 STS 리소스를 설치하는 데 필요한 AWS IAM(Identity and Access Management) 정책 파일 및 aws 명령을 생성할 수 있습니다.

파일과 aws 명령은 검토 목적으로만 생성되며 어떤 방식으로든 수정하지 않아야 합니다. Red Hat은 수정된 버전의 정책 파일 또는 aws 명령을 사용하여 배포된 ROSA 클러스터에 대한 지원을 제공할 수 없습니다.

2.5. 사용자 정의를 사용하여 클러스터 생성

AWS STS(Security Token Service) 클러스터를 사용하여 사용자 환경의 요구 사항에 맞는 구성으로 AWS(ROSA)에 Red Hat OpenShift Service를 배포합니다. Red Hat OpenShift Cluster Manager 또는 ROSA CLI(rosa)를 사용하여 사용자 지정으로 클러스터를 배포할 수 있습니다.

2.5.1. OpenShift Cluster Manager를 사용하여 사용자 지정으로 클러스터 생성

AWS(ROSA) 클러스터를 사용하여 AWS(보안 토큰 서비스) 클러스터를 생성하는 경우 Red Hat OpenShift Cluster Manager를 사용하여 대화형으로 설치를 사용자 지정할 수 있습니다.

STS에서 퍼블릭 및 AWS PrivateLink 클러스터만 지원됩니다. 일반 프라이빗 클러스터(비-PrivateLink)는 STS와 함께 사용할 수 없습니다.

AWS Shared VPC는 현재 ROSA 설치에 지원되지 않습니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

- AWS 계정에 ELB(Elastic Load Balancing) 서비스 역할이 있는지 확인했습니다.

- 클러스터 전체 프록시를 구성하는 경우 클러스터가 설치 중인 VPC에서 프록시에 액세스할 수 있는지 확인했습니다. VPC의 프라이빗 서브넷에서도 프록시에 액세스할 수 있어야 합니다.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 로 이동하여 클러스터 생성을 선택합니다.

- OpenShift 클러스터 생성 페이지의 ROSA(Red Hat OpenShift Service on AWS) 행에서 클러스터 생성을 선택합니다.

AWS 계정이 자동으로 감지되면 계정 ID가 관련 AWS 계정 드롭다운 메뉴에 나열됩니다. AWS 계정이 자동으로 감지되지 않으면 Select an account → Associate AWS account 를 클릭하고 다음 단계를 수행합니다.

Authenticate 페이지에서

rosa login명령 옆에 있는 복사 버튼을 클릭합니다. 이 명령에는 OpenShift Cluster Manager API 로그인 토큰이 포함되어 있습니다.참고OpenShift Cluster Manager의 OpenShift Cluster Manager API 토큰 페이지에 API 토큰 을 로드할 수도 있습니다.

CLI에서 복사한 명령을 실행하여 ROSA 계정에 로그인합니다.

$ rosa login --token=<api_login_token> 1- 1

- &

lt;api_login_token>을 복사한 명령에 제공된 토큰으로 바꿉니다.

출력 예

I: Logged in as '<username>' on 'https://api.openshift.com'

- OpenShift Cluster Manager의 인증 페이지에서 다음을 클릭합니다.

OCM 역할 페이지에서 Basic OCM 역할 또는 Admin OCM 역할 명령 옆에 있는 복사 버튼을 클릭합니다.

기본 역할을 통해 OpenShift Cluster Manager는 ROSA에 필요한 AWS IAM 역할 및 정책을 감지할 수 있습니다. 또한 admin 역할을 통해 역할 및 정책을 감지할 수 있습니다. 또한 admin 역할을 사용하면 OpenShift Cluster Manager를 사용하여 클러스터별 Operator 역할 및 OIDC(OpenID Connect) 공급자를 자동으로 배포할 수 있습니다.

CLI에서 복사된 명령을 실행하고 프롬프트에 따라 OpenShift Cluster Manager IAM 역할을 생성합니다. 다음 예제에서는 기본 옵션을 사용하여 기본 OpenShift Cluster Manager IAM 역할을 생성합니다.

$ rosa create ocm-role

출력 예

I: Creating ocm role ? Role prefix: ManagedOpenShift 1 ? Enable admin capabilities for the OCM role (optional): No 2 ? Permissions boundary ARN (optional): 3 ? Role Path (optional): 4 ? Role creation mode: auto 5 I: Creating role using 'arn:aws:iam::<aws_account_id>:user/<aws_username>' ? Create the 'ManagedOpenShift-OCM-Role-<red_hat_organization_external_id>' role? Yes I: Created role 'ManagedOpenShift-OCM-Role-<red_hat_organization_external_id>' with ARN 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-OCM-Role-<red_hat_organization_external_id>' I: Linking OCM role ? OCM Role ARN: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-OCM-Role-<red_hat_organization_external_id> ? Link the 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-OCM-Role-<red_hat_organization_external_id>' role with organization '<red_hat_organization_id>'? Yes 6 I: Successfully linked role-arn 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-OCM-Role-<red_hat_organization_external_id>' with organization account '<red_hat_organization_id>'

- 1

- OCM IAM 역할 이름에 포함할 접두사를 지정합니다. 기본값은

ManagedOpenShift입니다. Red Hat 조직에 대해 AWS 계정당 하나의 OCM 역할만 생성할 수 있습니다. - 2

--admin인수를 지정하는 것과 동일한 admin OpenShift Cluster Manager IAM 역할을 활성화합니다. OpenShift Cluster Manager를 사용하여 Auto 모드를 사용하여 클러스터별 Operator 역할 및 OIDC 공급자를 자동으로 프로비저닝하려면 admin 역할이 필요합니다.- 3

- 선택 사항: 역할에 대한 권한 경계를 지정합니다(Amazon Resource Name (ARN)). 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오.

- 4

- OCM 역할의 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예:

/test)로 시작하고 끝나야 합니다. 자세한 내용은 IAM 역할 및 정책에 대한 ARN 경로 사용자 지정을 참조하십시오./path/dev/ - 5

- 역할 생성 모드를 선택합니다.

자동모드를 사용하여 OpenShift Cluster Manager IAM 역할을 자동으로 생성하고 Red Hat 조직 계정에 연결할 수 있습니다.수동모드에서rosaCLI는 역할을 생성하고 연결하는 데 필요한aws명령을 생성합니다.수동모드에서 해당 정책 JSON 파일도 현재 디렉터리에 저장됩니다.수동모드를 사용하면aws명령을 수동으로 실행하기 전에 세부 정보를 검토할 수 있습니다. - 6

- OpenShift Cluster Manager IAM 역할을 Red Hat 조직 계정에 연결합니다.

OpenShift Cluster Manager IAM 역할을 이전 명령의 Red Hat 조직 계정에 연결하지 않으려면 OpenShift Cluster Manager OCM 역할 페이지에서

rosa link명령을 복사하여 실행합니다.$ rosa link ocm-role <arn> 1- 1

- &

lt;arn>을 이전 명령의 출력에 포함된 OpenShift Cluster Manager IAM 역할의 ARN으로 바꿉니다.

- OpenShift Cluster Manager OCM 역할 페이지에서 다음을 선택합니다.

User 역할 페이지에서 User role 명령의 복사 버튼을 클릭하고 CLI에서 명령을 실행합니다. Red Hat은 OpenShift Cluster Manager를 사용하여 클러스터 및 필수 리소스를 설치할 때 사용자 역할을 사용하여 AWS ID를 확인합니다.

프롬프트에 따라 사용자 역할을 생성합니다.

$ rosa create user-role

출력 예

I: Creating User role ? Role prefix: ManagedOpenShift 1 ? Permissions boundary ARN (optional): 2 ? Role Path (optional): [? for help] 3 ? Role creation mode: auto 4 I: Creating ocm user role using 'arn:aws:iam::<aws_account_id>:user/<aws_username>' ? Create the 'ManagedOpenShift-User-<red_hat_username>-Role' role? Yes I: Created role 'ManagedOpenShift-User-<red_hat_username>-Role' with ARN 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-User-<red_hat_username>-Role' I: Linking User role ? User Role ARN: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-User-<red_hat_username>-Role ? Link the 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-User-<red_hat_username>-Role' role with account '<red_hat_user_account_id>'? Yes 5 I: Successfully linked role ARN 'arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-User-<red_hat_username>-Role' with account '<red_hat_user_account_id>'

- 1

- 사용자 역할 이름에 포함할 접두사를 지정합니다. 기본값은

ManagedOpenShift입니다. - 2

- 선택 사항: 역할에 대한 권한 경계를 지정합니다(Amazon Resource Name (ARN)). 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오.

- 3

- 사용자 역할의 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예:

/test)로 시작하고 끝나야 합니다. 자세한 내용은 IAM 역할 및 정책에 대한 ARN 경로 사용자 지정을 참조하십시오./path/dev/ - 4

- 역할 생성 모드를 선택합니다.

자동모드를 사용하여 사용자 역할을 자동으로 생성하고 OpenShift Cluster Manager 사용자 계정에 연결할 수 있습니다.수동모드에서rosaCLI는 역할을 생성하고 연결하는 데 필요한aws명령을 생성합니다.수동모드에서 해당 정책 JSON 파일도 현재 디렉터리에 저장됩니다.수동모드를 사용하면aws명령을 수동으로 실행하기 전에 세부 정보를 검토할 수 있습니다. - 5

- 사용자 역할을 OpenShift Cluster Manager 사용자 계정에 연결합니다.

이전 명령의 OpenShift Cluster Manager 사용자 계정에 사용자 역할을 연결하지 않으려면 OpenShift Cluster Manager 사용자 역할 페이지에서

rosa link명령을 복사하여 실행합니다.$ rosa link user-role <arn> 1- 1

- &

lt;arn>을 이전 명령의 출력에 포함된 사용자 역할의 ARN으로 바꿉니다.

- OpenShift Cluster Manager 사용자 역할 페이지에서 확인을 클릭합니다.

- AWS 계정 ID가 계정 및 역할 페이지의 관련 AWS 계정 드롭다운 메뉴에 나열되어 있는지 확인합니다.

필요한 계정 역할이 없는 경우 일부 계정 역할 ARN이 감지되지 않았음을 알리는 알림이 제공됩니다.

rosa create account-roles명령 옆에 있는 복사 버퍼를 클릭하고 CLI에서 명령을 실행하여 AWS 계정 전체 역할 및 정책을 생성할 수 있습니다.$ rosa create account-roles

출력 예

I: Logged in as '<red_hat_username>' on 'https://api.openshift.com' I: Validating AWS credentials... I: AWS credentials are valid! I: Validating AWS quota... I: AWS quota ok. If cluster installation fails, validate actual AWS resource usage against https://docs.openshift.com/rosa/rosa_getting_started/rosa-required-aws-service-quotas.html I: Verifying whether OpenShift command-line tool is available... I: Current OpenShift Client Version: 4.13.0 I: Creating account roles ? Role prefix: ManagedOpenShift 1 ? Permissions boundary ARN (optional): 2 ? Path (optional): [? for help] 3 ? Role creation mode: auto 4 I: Creating roles using 'arn:aws:iam::<aws_account_number>:user/<aws_username>' ? Create the 'ManagedOpenShift-Installer-Role' role? Yes 5 I: Created role 'ManagedOpenShift-Installer-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Installer-Role' ? Create the 'ManagedOpenShift-ControlPlane-Role' role? Yes 6 I: Created role 'ManagedOpenShift-ControlPlane-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-ControlPlane-Role' ? Create the 'ManagedOpenShift-Worker-Role' role? Yes 7 I: Created role 'ManagedOpenShift-Worker-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Worker-Role' ? Create the 'ManagedOpenShift-Support-Role' role? Yes 8 I: Created role 'ManagedOpenShift-Support-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Support-Role' I: To create a cluster with these roles, run the following command: rosa create cluster --sts

- 1

- OpenShift Cluster Manager IAM 역할 이름에 포함할 접두사를 지정합니다. 기본값은

ManagedOpenShift입니다.중요계정 역할에 사용자 지정 ARN 경로를 사용하는 경우에도 AWS 계정 전반에서 고유한 계정 전체 역할 접두사를 지정해야 합니다.

- 2

- 선택 사항: 역할에 대한 권한 경계를 지정합니다(Amazon Resource Name (ARN)). 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오.

- 3

- 계정 전체 역할에 대한 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예:

/test)로 시작하고 끝나야 합니다. 자세한 내용은 IAM 역할 및 정책에 대한 ARN 경로 사용자 지정을 참조하십시오./path/dev/ - 4

- 역할 생성 모드를 선택합니다.

자동모드를 사용하여 계정의 다양한 역할 및 정책을 자동으로 생성할 수 있습니다.수동모드에서rosaCLI는 역할 및 정책을 생성하는 데 필요한aws명령을 생성합니다.수동모드에서 해당 정책 JSON 파일도 현재 디렉터리에 저장됩니다.수동모드를 사용하면aws명령을 수동으로 실행하기 전에 세부 정보를 검토할 수 있습니다. - 5 6 7 8

- 계정 전체의 설치 프로그램, 컨트롤 플레인, 작업자 및 지원 역할 및 해당 IAM 정책을 생성합니다. 자세한 내용은 계정 전체 IAM 역할 및 정책 참조 를 참조하십시오.참고

이 단계에서 ROSA CLI는 ROSA 클러스터 Operator가 핵심 OpenShift 기능을 수행할 수 있도록 클러스터별 Operator 정책에서 사용하는 계정 전체 Operator IAM 정책도 자동으로 생성합니다. 자세한 내용은 계정 전체 IAM 역할 및 정책 참조 를 참조하십시오.

계정 및 역할 페이지에서 새로 고침 ARN 을 클릭하고 설치 프로그램, 지원, 작업자 및 컨트롤 플레인 계정 역할 ARN이 나열되는지 확인합니다.

클러스터 버전의 AWS 계정에 둘 이상의 계정 역할 세트가 있는 경우 설치 관리자 역할 ARN의 드롭다운 목록이 제공됩니다. 클러스터와 함께 사용할 설치 프로그램 역할의 ARN을 선택합니다. 클러스터는 선택한 설치 프로그램 역할과 관련된 계정 전체 역할 및 정책을 사용합니다.

다음을 클릭합니다.

참고계정 및 역할 페이지가 새로 고쳐진 경우 확인란을 다시 선택하여 모든 사전 요구 사항을 읽고 완료해야 할 수 있습니다.

Cluster details 페이지에서 클러스터 이름을 제공하고 클러스터 세부 정보를 지정합니다.

- 클러스터 이름을 추가합니다.

- 버전 드롭다운 메뉴에서 클러스터 버전을 선택합니다.

- 리전 드롭다운 메뉴에서 클라우드 공급자 리전 을 선택합니다.

- 단일 영역 또는 다중 영역 구성을 선택합니다.

- Enable user workload monitoring selected to monitor your own projects in isolation from Red Hat site Reliability Engineer (SRE) 플랫폼 메트릭과 별도로 자체 프로젝트를 모니터링하도록 선택한 사용자 워크로드 모니터링 활성화. 이 옵션은 기본적으로 활성화되어 있습니다.

선택사항: etcd 키 값 암호화가 필요한 경우 추가 etcd 암호화 사용을 선택합니다. 이 옵션을 사용하면 etcd 키 값이 암호화되지만 키는 암호화되지 않습니다. 이 옵션은 기본적으로 AWS 클러스터의 Red Hat OpenShift Service에서 etcd 볼륨을 암호화하는 컨트롤 플레인 스토리지 암호화에 추가됩니다.

참고etcd의 키 값에 etcd 암호화를 활성화하면 약 20%의 성능 오버헤드가 발생합니다. 오버헤드는 etcd 볼륨을 암호화하는 기본 컨트롤 플레인 스토리지 암호화 외에도 이 두 번째 암호화 계층이 도입된 결과입니다. etcd 암호화를 특히 사용 사례에 필요한 경우에만 활성화하는 것이 좋습니다.

선택 사항: AWS Key Management Service(KMS) 키 Amazon Resource Name(ARN)을 제공하려면 고객 키를 사용하여 영구 볼륨 암호화 를 선택합니다. 키는 클러스터의 영구 볼륨 암호화에 사용됩니다.

중요기본 스토리지 클래스에서 생성된 PV(영구 볼륨)만 기본적으로 암호화됩니다.

다른 스토리지 클래스를 사용하여 생성된 PV는 스토리지 클래스를 암호화하도록 구성된 경우에만 암호화됩니다.

선택 사항: 고객이 관리하는 KMS 키를 생성하려면 대칭 암호화 KMS 키를 생성하는 절차를 따르십시오.

중요클러스터를 성공적으로 생성하려면 EBS Operator 역할이 계정 역할 외에 필요합니다.

EBS Operator 역할의 예

"ARN:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent"Operator 역할을 생성한 후에는 역할을 추가하려면 AWS 콘솔의KMS(Key Management Service) 페이지에서 키 정책을 편집해야 합니다.

- 다음을 클릭합니다.

Default 시스템 풀 페이지에서 컴퓨팅 노드 인스턴스 유형을 선택합니다.

참고클러스터가 생성되면 클러스터의 컴퓨팅 노드 수를 변경할 수 있지만 기본 머신 풀에서 컴퓨팅 노드 인스턴스 유형을 변경할 수 없습니다. 사용 가능한 노드 수 및 유형은 단일 가용성 영역 또는 여러 가용성 영역의 사용 여부에 따라 달라집니다. 또한 AWS 계정 및 선택한 리전에서 사용 가능한 항목에 따라 다릅니다.

선택 사항: 기본 머신 풀의 자동 스케일링을 구성합니다.

- 배포 요구에 맞게 기본 머신 풀의 머신 수를 자동으로 스케일링 하려면 자동 스케일링 활성화를 선택합니다.

자동 스케일링에 대한 최소 및 최대 노드 수 제한을 설정합니다. 클러스터 자동 스케일러는 사용자가 지정한 제한을 초과하여 기본 머신 풀 노드 수를 줄이거나 늘리지 않습니다.

- 단일 가용성 영역을 사용하여 클러스터를 배포한 경우 최소 노드 수 및 최대 노드 수 를 설정합니다. 이는 가용성 영역에 최소 및 최대 컴퓨팅 노드 제한을 정의합니다.

- 여러 가용성 영역을 사용하여 클러스터를 배포한 경우 영역당 최소 노드 및 영역당 최대 노드를 설정합니다. 이는 영역당 최소 및 최대 컴퓨팅 노드 제한을 정의합니다.

참고또는 머신 풀을 생성한 후 기본 머신 풀에 대한 자동 스케일링 기본 설정을 설정할 수 있습니다.

자동 스케일링을 활성화하지 않은 경우 기본 머신 풀의 컴퓨팅 노드 수를 선택합니다.

- 단일 가용성 영역을 사용하여 클러스터를 배포한 경우 드롭다운 메뉴에서 컴퓨팅 노드 수 를 선택합니다. 이 명령은 영역의 시스템 풀에 프로비저닝할 컴퓨팅 노드 수를 정의합니다.

- 여러 가용성 영역을 사용하여 클러스터를 배포한 경우 드롭다운 메뉴에서 컴퓨팅 노드 수(지역당) 를 선택합니다. 이는 영역당 시스템 풀에 프로비저닝할 컴퓨팅 노드 수를 정의합니다.

- 선택 사항: 노드 라벨 편집 을 확장하여 노드에 라벨을 추가합니다. 레이블 추가 를 클릭하여 노드 레이블을 추가하고 다음을 선택합니다.

네트워크 구성 페이지의 Cluster privacy 섹션에서 Public 또는 Private 를 선택하여 클러스터에 대한 공용 또는 프라이빗 API 끝점 및 애플리케이션 경로를 사용합니다.

중요클러스터가 생성된 후에는 API 끝점을 공용과 프라이빗 간에 변경할 수 없습니다.

- 공용 API 끝점

- 클러스터에 대한 액세스를 제한하지 않으려면 Public 을 선택합니다. 인터넷에서 Kubernetes API 끝점 및 애플리케이션 경로에 액세스할 수 있습니다.

- 프라이빗 API 끝점

클러스터에 대한 네트워크 액세스를 제한하려면 Private 을 선택합니다. Kubernetes API 끝점 및 애플리케이션 경로는 직접 프라이빗 연결에서만 액세스할 수 있습니다.

중요프라이빗 API 끝점을 사용하는 경우 클라우드 공급자 계정의 네트워크 설정을 업데이트할 때까지 클러스터에 액세스할 수 없습니다.

선택 사항: 공용 API 끝점을 사용하도록 선택하는 경우 기본적으로 클러스터에 대한 새 VPC가 생성됩니다. 대신 기존 VPC에 클러스터를 설치하려면 기존 VPC 에 설치를 선택합니다.

참고프라이빗 API 엔드포인트를 사용하도록 선택하는 경우 기존 VPC 및 PrivateLink를 사용하고 Install을 기존 VPC에 사용해야 하며 PrivateLink 옵션 사용 옵션이 자동으로 선택됩니다. 이러한 옵션을 통해 Red Hat 사이트 안정성 엔지니어링(SRE) 팀은 AWS PrivateLink 끝점만 사용하여 지원을 지원하기 위해 클러스터에 연결할 수 있습니다.

- 선택 사항: 기존 VPC에 클러스터를 설치하는 경우 클러스터 전체 프록시 구성을 선택하여 클러스터에서 인터넷에 대한 직접 액세스를 거부하도록 HTTP 또는 HTTPS 프록시를 활성화합니다.

- 다음을 클릭합니다.

기존 AWS VPC에 클러스터를 설치하도록 선택한 경우 VPC(Virtual Private Cloud) 서브넷 설정을 제공합니다.

참고클러스터를 설치할 각 가용성 영역의 퍼블릭 및 프라이빗 서브넷으로 VPC가 구성되어 있는지 확인해야 합니다. PrivateLink를 사용하도록 선택한 경우 프라이빗 서브넷만 필요합니다.

클러스터 전체 프록시를 구성하도록 선택하는 경우 클러스터 전체 프록시 페이지에 프록시 설정 세부 정보를 입력합니다.

다음 필드 중 하나 이상에 값을 입력합니다.

- 유효한 HTTP 프록시 URL 을 지정합니다.

- 유효한 HTTPS 프록시 URL 을 지정합니다.

추가 신뢰 번들 필드에서 PEM 인코딩 X.509 인증서 번들을 제공합니다. 번들은 클러스터 노드의 신뢰할 수 있는 인증서 저장소에 추가됩니다. 프록시의 ID 인증서가 RHCOS(Red Hat Enterprise Linux CoreOS) 신뢰 번들의 기관에서 서명하지 않는 한 추가 신뢰 번들 파일이 필요합니다.

추가 프록시 구성은 필요하지 않아도 추가 인증 기관(CA)이 필요한 MITM 투명 프록시 네트워크를 사용하는 경우 MITM CA 인증서를 제공해야 합니다.

참고HTTP 또는 HTTPS 프록시 URL을 지정하지 않고 추가 신뢰 번들 파일을 업로드하는 경우 해당 번들은 클러스터에 설정되지만 프록시와 함께 사용하도록 구성되지 않습니다.

- 다음을 클릭합니다.

AWS에서 Red Hat OpenShift Service를 사용하여 프록시를 구성하는 방법에 대한 자세한 내용은 클러스터 전체 프록시 구성을 참조하십시오.

CIDR 범위 대화 상자에서 사용자 정의 CIDR(Classless inter-domain routing) 범위를 구성하거나 제공된 기본값을 사용하고 다음을 클릭합니다.

참고VPC에 설치하는 경우 Machine CIDR 범위는 VPC 서브넷과 일치해야 합니다.

중요CIDR 구성은 나중에 변경할 수 없습니다. 계속하기 전에 네트워크 관리자에게 선택 사항을 확인합니다.

Cluster roles and policies 페이지에서 기본 클러스터별 Operator IAM 역할 및 OIDC 공급자 생성 모드를 선택합니다.

수동 모드를 사용하면

rosaCLI 명령 또는awsCLI 명령을 사용하여 클러스터에 필요한 Operator 역할 및 OIDC 공급자를 생성할 수 있습니다. 수동 모드를 사용하면 기본 옵션을 사용하여 IAM 리소스를 수동으로 생성하고 클러스터 설치를 완료할 수 있습니다.또는 Auto 모드를 사용하여 Operator 역할 및 OIDC 공급자를 자동으로 생성할 수 있습니다. 자동 모드를 활성화하려면 OpenShift Cluster Manager IAM 역할에 관리자 기능이 있어야 합니다.

참고연결된 계정 전체 역할을 생성할 때 사용자 정의 ARN 경로를 지정하면 사용자 정의 경로가 자동으로 탐지되어 Operator 역할에 적용됩니다. 사용자 정의 ARN 경로는 Manual 또는 Auto 모드를 사용하여 Operator 역할을 생성할 때 적용됩니다.

선택 사항: 클러스터별 Operator IAM 역할에 대한 사용자 정의 Operator 역할 접두사 를 지정합니다.

참고기본적으로 클러스터별 Operator 역할 이름은 클러스터 이름 및 임의의 4자리 해시가 접두사로 지정됩니다. 필요한 경우 사용자 정의 접두사를 지정하여 역할 이름에서 <

cluster_name>-<hash>를 교체할 수 있습니다. 접두사는 클러스터별 Operator IAM 역할을 생성할 때 적용됩니다. 접두사에 대한 자세한 내용은 사용자 정의 Operator IAM 역할 접두사 정보를 참조하십시오.- 다음을 선택합니다.

Cluster update strategy 페이지에서 업데이트 기본 설정을 구성합니다.

클러스터 업데이트 방법을 선택합니다.

- 각 업데이트를 개별적으로 예약하려면 개별 업데이트를 선택합니다. 이는 기본 옵션입니다.

Recurring updates to update your cluster on your preferred day and start time, when updates are available을 선택합니다.

중요반복 업데이트를 선택할 때에도 마이너 릴리스 간에 클러스터를 업그레이드하기 전에 계정 전체 및 클러스터별 IAM 리소스를 업데이트해야 합니다.

참고AWS의 Red Hat OpenShift Service의 업데이트 라이프 사이클 설명서에서 라이프 종료 날짜를 검토할 수 있습니다. 자세한 내용은 Red Hat OpenShift Service on AWS 업데이트 라이프 사이클을 참조하십시오.

- 반복 업데이트를 선택한 경우 해당 요일을 선택하고 드롭다운 메뉴에서 UTC로 시작 시간을 업그레이드하십시오.

- 선택 사항: 클러스터 업그레이드 중에 노드 드레이닝 에 대한 유예 기간을 설정할 수 있습니다. 기본적으로 1시간 유예 기간이 설정됩니다.

다음을 클릭합니다.

참고클러스터의 보안 또는 안정성에 큰 영향을 미치는 심각한 보안 문제가 있는 경우 Red Hat 사이트 안정성 엔지니어링(SRE)은 영향을 받지 않는 최신 z-stream 버전에 대한 자동 업데이트를 예약할 수 있습니다. 업데이트는 고객 알림이 제공된 후 48시간 이내에 적용됩니다. 심각한 영향을 미치는 보안 등급에 대한 자세한 내용은 Red Hat 보안 등급 이해를 참조하십시오.

- 선택 사항 요약을 검토하고 클러스터 생성을 클릭하여 클러스터 설치를 시작합니다.

수동 모드를 사용하도록 선택하는 경우 클러스터별 Operator 역할 및 OIDC 공급자를 수동으로 생성하여 설치를 계속합니다.

설치를 계속 수행하는 데 필요한 동작 대화 상자에서 AWS CLI 또는 ROSA CLI 탭을 선택하고 수동으로 리소스를 생성합니다.

AWS CLI 방법을 사용하도록 선택한 경우 .zip 다운로드를 클릭하고 파일을 저장한 다음 AWS CLI 명령 및 정책 파일을 추출합니다. 그런 다음 CLI에서 제공된

aws명령을 실행합니다.참고정책 파일이 포함된 디렉터리에서

aws명령을 실행해야 합니다.ROSA CLI 메서드를 사용하도록 선택한 경우

rosa create명령 옆에 있는 복사 버튼을 클릭하고 CLI에서 실행합니다.참고연결된 계정 전체 역할을 생성할 때 사용자 정의 ARN 경로를 지정한 경우 이러한 수동 방법을 사용하여 사용자 정의 경로를 생성할 때 사용자 정의 경로가 자동으로 감지되고 Operator 역할에 적용됩니다.

- 설치를 계속 수행하는 데 필요한 작업 대화 상자에서 x 를 클릭하여 클러스터의 개요 페이지로 돌아갑니다.

- 클러스터에 대한 개요 페이지의 세부 정보 섹션에 있는 클러스터 상태가 Waiting 에서 Installing 으로 변경되었는지 확인합니다. 상태가 변경되는 데 약 2분이라는 짧은 지연이 있을 수 있습니다.

참고Auto 모드를 사용하도록 선택하는 경우 OpenShift Cluster Manager는 Operator 역할과 OIDC 공급자를 자동으로 생성합니다.

중요클러스터를 성공적으로 생성하려면 계정 역할 외에도 EBS Operator 역할이 필요합니다. .Example EBS Operator 역할

"arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent"Operator 역할을 생성한 후에는 역할을 추가하려면 AWS 콘솔의KMS(Key Management Service) 페이지에서 키 정책을 편집해야 합니다.

검증

클러스터의 개요 페이지에서 설치 진행 상황을 모니터링할 수 있습니다. 동일한 페이지에서 설치 로그를 볼 수 있습니다. 페이지의 세부 정보 섹션에 있는 Status 가 Ready 로 표시되면 클러스터가 준비 상태가 됩니다.

참고설치에 실패하거나 약 40분 후에 클러스터 상태가 Ready 로 변경되지 않는 경우 자세한 내용은 설치 문제 해결 설명서를 확인하십시오. 자세한 내용은 설치 문제 해결을 참조하십시오. Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

추가 리소스

- ROSA CLI를 사용하여 오브젝트 관리에서 클러스터를 생성합니다.

2.5.2. CLI를 사용하여 사용자 지정으로 클러스터 생성

AWS(ROSA) 클러스터를 사용하여 AWS(보안 토큰 서비스) 클러스터를 생성하는 경우 대화식으로 설치를 사용자 지정할 수 있습니다.

클러스터 생성 시 rosa create cluster --interactive 를 실행하면 배포를 사용자 지정할 수 있는 일련의 대화형 프롬프트가 표시됩니다. 자세한 내용은 대화형 클러스터 생성 모드 참조 를 참조하십시오.

대화형 모드를 사용하여 클러스터 설치가 완료되면 동일한 사용자 지정 구성을 사용하여 추가 클러스터를 배포할 수 있는 단일 명령이 출력에 제공됩니다.

STS에서 퍼블릭 및 AWS PrivateLink 클러스터만 지원됩니다. 일반 프라이빗 클러스터(비-PrivateLink)는 STS와 함께 사용할 수 없습니다.

AWS Shared VPC는 현재 ROSA 설치에 지원되지 않습니다.

사전 요구 사항

- STS를 사용하여 ROSA에 대한 AWS 사전 요구 사항을 완료했습니다.

- 사용 가능한 AWS 서비스 할당량이 있습니다.

- AWS 콘솔에서 ROSA 서비스를 활성화했습니다.

설치 호스트에 최신 ROSA(

rosa) 및 AWS(aws) CLI를 설치하고 구성했습니다.참고ROSA 클러스터를 성공적으로 설치하려면 최신 버전의 ROSA CLI를 사용합니다.

암호화에 고객이 관리하는 AWS KMS(Key Management Service) 키를 사용하려면 대칭 KMS 키를 생성해야 합니다. 클러스터를 생성할 때 ARM(Amazon Resource Name)을 제공해야 합니다. 고객이 관리하는 KMS 키를 생성하려면 대칭 암호화 KMS 키를 생성하는 절차를 따르십시오.

중요클러스터를 성공적으로 생성하려면 EBS Operator 역할이 계정 역할 외에 필요합니다.

EBS Operator 역할의 예

"ARN:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent"Operator 역할을 생성한 후에는 역할을 추가하려면 AWS 콘솔의KMS(Key Management Service) 페이지에서 키 정책을 편집해야 합니다.

절차

Operator 정책을 포함하여 필요한 계정 전체 역할 및 정책을 생성합니다.

현재 작업 디렉터리에서 IAM 정책 JSON 파일을 생성하고 검토할

awsCLI 명령을 출력합니다.$ rosa create account-roles --interactive \ 1 --mode manual 2

출력 예

I: Logged in as '<red_hat_username>' on 'https://api.openshift.com' I: Validating AWS credentials... I: AWS credentials are valid! I: Validating AWS quota... I: AWS quota ok. If cluster installation fails, validate actual AWS resource usage against https://docs.openshift.com/rosa/rosa_getting_started/rosa-required-aws-service-quotas.html I: Verifying whether OpenShift command-line tool is available... I: Current OpenShift Client Version: 4.13.0 I: Creating account roles ? Role prefix: ManagedOpenShift 1 ? Permissions boundary ARN (optional): 2 ? Path (optional): [? for help] 3 ? Role creation mode: auto 4 I: Creating roles using 'arn:aws:iam::<aws_account_number>:user/<aws_username>' ? Create the 'ManagedOpenShift-Installer-Role' role? Yes 5 I: Created role 'ManagedOpenShift-Installer-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Installer-Role' ? Create the 'ManagedOpenShift-ControlPlane-Role' role? Yes 6 I: Created role 'ManagedOpenShift-ControlPlane-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-ControlPlane-Role' ? Create the 'ManagedOpenShift-Worker-Role' role? Yes 7 I: Created role 'ManagedOpenShift-Worker-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Worker-Role' ? Create the 'ManagedOpenShift-Support-Role' role? Yes 8 I: Created role 'ManagedOpenShift-Support-Role' with ARN 'arn:aws:iam::<aws_account_number>:role/ManagedOpenShift-Support-Role' I: To create a cluster with these roles, run the following command: rosa create cluster --sts

- 1

- OpenShift Cluster Manager IAM 역할 이름에 포함할 접두사를 지정합니다. 기본값은

ManagedOpenShift입니다.중요계정 역할에 사용자 지정 ARN 경로를 사용하는 경우에도 AWS 계정 전반에서 고유한 계정 전체 역할 접두사를 지정해야 합니다.

- 2

- 선택 사항: 역할에 대한 권한 경계를 ARM(Amazon Resource Name)으로 지정합니다. 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오.

- 3

- 계정 전체 역할에 대한 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예:

/test)로 시작하고 끝나야 합니다. 자세한 내용은 IAM 역할 및 정책에 대한 ARN 경로 사용자 지정을 참조하십시오./path/dev/ - 4

- 역할 생성 모드를 선택합니다.

자동모드를 사용하여 계정의 다양한 역할 및 정책을 자동으로 생성할 수 있습니다.수동모드에서rosaCLI는 역할 및 정책을 생성하는 데 필요한aws명령을 생성합니다.수동모드에서 해당 정책 JSON 파일도 현재 디렉터리에 저장됩니다.수동모드를 사용하면aws명령을 수동으로 실행하기 전에 세부 정보를 검토할 수 있습니다. - 5 6 7 8

- 계정 전체의 설치 프로그램, 컨트롤 플레인, 작업자 및 지원 역할 및 해당 IAM 정책을 생성합니다. 자세한 내용은 계정 전체 IAM 역할 및 정책 참조 를 참조하십시오.참고

이 단계에서 ROSA CLI는 ROSA 클러스터 Operator가 핵심 OpenShift 기능을 수행할 수 있도록 클러스터별 Operator 정책에서 사용하는 계정 전체 Operator IAM 정책도 자동으로 생성합니다. 자세한 내용은 계정 전체 IAM 역할 및 정책 참조 를 참조하십시오.

-

검토 후

aws명령을 수동으로 실행하여 역할 및 정책을 생성합니다. 또는--mode auto로 이전 명령을 실행하여aws명령을 즉시 실행할 수 있습니다.

선택 사항: 자체 AWS KMS 키를 사용하여 컨트롤 플레인, 인프라, 작업자 노드 루트 볼륨 및 PV(영구 볼륨)를 암호화하는 경우 계정 전체 설치 프로그램의 ARN을 KMS 키 정책에 추가합니다.

중요기본 스토리지 클래스에서 생성된 PV(영구 볼륨)만 이 특정 키로 암호화됩니다.

다른 스토리지 클래스를 사용하여 생성한 PV는 계속 암호화되지만 스토리지 클래스가 이 키를 사용하도록 특별히 구성되지 않는 한 PV는 이 키로 암호화되지 않습니다.

KMS 키의 키 정책을 로컬 머신의 파일에 저장합니다. 다음 예제에서는 현재 작업 디렉터리의

kms-key-policy.json에 출력을 저장합니다.$ aws kms get-key-policy --key-id <key_id_or_arn> --policy-name default --output text > kms-key-policy.json 1- 1

- &

lt;key_id_or_arn>을 KMS 키의 ID 또는 ARN으로 바꿉니다.

이전 단계에서 작성한 계정 전체 설치 관리자 역할의 ARN을 파일의

Statement.Principal.AWS섹션에 추가합니다. 다음 예에서는 기본ManagedOpenShift-Installer-Role역할의 ARN이 추가되었습니다.{ "Version": "2012-10-17", "Id": "key-rosa-policy-1", "Statement": [ { "Sid": "Enable IAM User Permissions", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::<aws-account-id>:root" }, "Action": "kms:*", "Resource": "*" }, { "Sid": "Allow ROSA use of the key", "Effect": "Allow", "Principal": { "AWS": [ "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Support-Role", 1 "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Installer-Role", "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Worker-Role", "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-ControlPlane-Role", "arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent" 2 ] }, "Action": [ "kms:Encrypt", "kms:Decrypt", "kms:ReEncrypt*", "kms:GenerateDataKey*", "kms:DescribeKey" ], "Resource": "*" }, { "Sid": "Allow attachment of persistent resources", "Effect": "Allow", "Principal": { "AWS": [ "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Support-Role", 3 "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Installer-Role", "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-Worker-Role", "arn:aws:iam::<aws-account-id>:role/ManagedOpenShift-ControlPlane-Role", "arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent" 4 ] }, "Action": [ "kms:CreateGrant", "kms:ListGrants", "kms:RevokeGrant" ], "Resource": "*", "Condition": { "Bool": { "kms:GrantIsForAWSResource": "true" } } } ] }KMS 키 정책에 변경 사항을 적용합니다.

$ aws kms put-key-policy --key-id <key_id_or_arn> \ 1 --policy file://kms-key-policy.json \ 2 --policy-name default

다음 단계에서 클러스터를 생성할 때 KMS 키의 ARN을 참조할 수 있습니다.

사용자 지정 설치 옵션을 사용하여 STS로 클러스터를 생성합니다.

--interactive모드를 사용하여 대화형으로 사용자 지정 설정을 지정할 수 있습니다.$ rosa create cluster --interactive --sts

출력 예

I: Interactive mode enabled. Any optional fields can be left empty and a default will be selected. ? Cluster name: <cluster_name> ? OpenShift version: 4.8.9 1 I: Using arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Installer-Role for the Installer role 2 I: Using arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-ControlPlane-Role for the ControlPlane role I: Using arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Worker-Role for the Worker role I: Using arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Support-Role for the Support role ? External ID (optional): ? Operator roles prefix: <cluster_name>-<random_string> 3 ? Multiple availability zones (optional): No 4 ? AWS region: us-east-1 ? PrivateLink cluster (optional): No ? Install into an existing VPC (optional): No ? Select availability zones (optional): No ? Enable Customer Managed key (optional): No 5 ? Compute nodes instance type (optional): ? Enable autoscaling (optional): No ? Compute nodes: 2 ? Machine CIDR: 10.0.0.0/16 ? Service CIDR: 172.30.0.0/16 ? Pod CIDR: 10.128.0.0/14 ? Host prefix: 23 ? Encrypt etcd data (optional): No 6 ? Disable Workload monitoring (optional): No I: Creating cluster '<cluster_name>' I: To create this cluster again in the future, you can run: rosa create cluster --cluster-name <cluster_name> --role-arn arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Installer-Role --support-role-arn arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Support-Role --master-iam-role arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-ControlPlane-Role --worker-iam-role arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Worker-Role --operator-roles-prefix <cluster_name>-<random_string> --region us-east-1 --version 4.8.9 --compute-nodes 2 --machine-cidr 10.0.0.0/16 --service-cidr 172.30.0.0/16 --pod-cidr 10.128.0.0/14 --host-prefix 23 7 I: To view a list of clusters and their status, run 'rosa list clusters' I: Cluster '<cluster_name>' has been created. I: Once the cluster is installed you will need to add an Identity Provider before you can login into the cluster. See 'rosa create idp --help' for more information. ...

- 1

- 클러스터를 생성할 때 나열된

OpenShift 버전옵션에는 메이저, 마이너 및 패치 버전이 포함됩니다(예:4.8.9). - 2

- 클러스터 버전에 대해 AWS 계정에 두 개 이상의 계정 역할 세트가 있는 경우 대화형 옵션 목록이 제공됩니다.

- 3

- 선택 사항: 기본적으로 클러스터별 Operator 역할 이름 앞에 클러스터 이름 및 임의 4자리 해시가 있습니다. 필요한 경우 사용자 정의 접두사를 지정하여 역할 이름에서 <

cluster_name>-<hash>를 교체할 수 있습니다. 접두사는 클러스터별 Operator IAM 역할을 생성할 때 적용됩니다. 접두사에 대한 자세한 내용은 Operator IAM 역할 접두사 정의를 참조하십시오.참고연결된 계정 전체 역할을 만들 때 사용자 정의 ARN 경로를 지정하면 사용자 정의 경로가 자동으로 탐지됩니다. 사용자 정의 경로는 이후 단계에서 생성할 때 클러스터별 Operator 역할에 적용됩니다.

- 4

- 프로덕션 워크로드에는 여러 가용성 영역이 권장됩니다. 기본값은 단일 가용성 영역입니다.

- 5

- 자체 AWS KMS 키를 사용하여 컨트롤 플레인, 인프라, 작업자 노드 루트 볼륨 및 PV를 암호화하는 경우 이 옵션을 활성화합니다. 이전 단계에서 계정 전체 역할 ARN에 추가한 KMS 키의 ARN을 지정합니다.중요

기본 스토리지 클래스에서 생성된 PV(영구 볼륨)만 이 특정 키로 암호화됩니다.

다른 스토리지 클래스를 사용하여 생성한 PV는 계속 암호화되지만 스토리지 클래스가 이 키를 사용하도록 특별히 구성되지 않는 한 PV는 이 키로 암호화되지 않습니다.

- 6

- 기본적으로 etcd 볼륨을 암호화하는 컨트롤 플레인 스토리지 암호화 외에도 사용 사례에 etcd 키 값 암호화가 필요한 경우에만 이 옵션을 활성화합니다. 이 옵션을 사용하면 etcd 키 값이 암호화되지만 키는 암호화되지 않습니다.중요

etcd의 키 값에 etcd 암호화를 활성화하면 약 20%의 성능 오버헤드가 발생합니다. 오버헤드는 etcd 볼륨을 암호화하는 기본 컨트롤 플레인 스토리지 암호화 외에도 이 두 번째 암호화 계층이 도입된 결과입니다. 특히 사용 사례에 필요한 경우에만 etcd 암호화를 활성화하는 것이 좋습니다.

- 7

- 출력에는 나중에 동일한 구성으로 클러스터를 생성하기 위해 실행할 수 있는 사용자 지정 명령이 포함됩니다.

--interactive모드를 사용하는 대신rosa create cluster를 실행할 때 사용자 지정 옵션을 직접 지정할 수 있습니다. 사용 가능한 CLI 옵션 목록을 보려면rosa create cluster --help를 실행하거나 ROSA CLI를 사용하여 오브젝트 관리에서 클러스터 생성을 참조하십시오.중요Operator IAM 역할 및 OIDC(OpenID Connect) 공급자를 생성하여 클러스터 상태를

준비상태로 이동하려면 다음 단계를 완료해야 합니다.클러스터별 Operator IAM 역할을 생성합니다.

현재 작업 디렉터리에서 Operator IAM 정책 JSON 파일을 생성하고 검토할

awsCLI 명령을 출력합니다.$ rosa create operator-roles --mode manual --cluster <cluster_name|cluster_id> 1- 1

수동모드는 Operator 역할을 생성하는 데 필요한awsCLI 명령 및 JSON 파일을 생성합니다. 검토 후에는 명령을 수동으로 실행하여 리소스를 생성해야 합니다.

검토 후

aws명령을 수동으로 실행하여 Operator IAM 역할을 생성하고 관리 Operator 정책을 연결합니다. 또는--mode auto를 사용하여 이전 명령을 다시 실행하여aws명령을 즉시 실행할 수 있습니다.참고이전 단계에서 접두사를 지정한 경우 사용자 정의 접두사가 Operator 역할 이름에 적용됩니다.

연결된 계정 전체 역할을 생성할 때 사용자 정의 ARN 경로를 지정하면 사용자 정의 경로가 자동으로 탐지되어 Operator 역할에 적용됩니다.

중요클러스터를 성공적으로 생성하려면 계정 역할 외에도 EBS Operator 역할이 필요합니다. .Example EBS Operator 역할

"arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent"Operator 역할을 생성한 후에는 역할을 추가하려면 AWS 콘솔의KMS(Key Management Service) 페이지에서 키 정책을 편집해야 합니다.

클러스터 Operator가 인증하는 데 사용하는 OpenID Connect(OIDC) 공급자를 생성합니다.

$ rosa create oidc-provider --mode auto --cluster <cluster_name|cluster_id> 1- 1

Auto모드는 OIDC 공급자를 생성하는awsCLI 명령을 즉시 실행합니다.

클러스터 상태를 확인합니다.

$ rosa describe cluster --cluster <cluster_name|cluster_id>

출력 예

Name: <cluster_name> ID: <cluster_id> External ID: <external_id> OpenShift Version: <version> Channel Group: stable DNS: <cluster_name>.xxxx.p1.openshiftapps.com AWS Account: <aws_account_id> API URL: https://api.<cluster_name>.xxxx.p1.openshiftapps.com:6443 Console URL: https://console-openshift-console.apps.<cluster_name>.xxxx.p1.openshiftapps.com Region: <aws_region> Multi-AZ: false Nodes: - Master: 3 - Infra: 2 - Compute: 2 Network: - Service CIDR: 172.30.0.0/16 - Machine CIDR: 10.0.0.0/16 - Pod CIDR: 10.128.0.0/14 - Host Prefix: /23 STS Role ARN: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Installer-Role Support Role ARN: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Support-Role Instance IAM Roles: - Master: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-ControlPlane-Role - Worker: arn:aws:iam::<aws_account_id>:role/ManagedOpenShift-Worker-Role Operator IAM Roles: - arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-ingress-operator-cloud-credentials - arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cluster-csi-drivers-ebs-cloud-credent - arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-machine-api-aws-cloud-credentials - arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-cloud-credential-operator-cloud-crede - arn:aws:iam::<aws_account_id>:role/<cluster_name>-xxxx-openshift-image-registry-installer-cloud-creden State: ready Private: No Created: Oct 1 2021 08:12:25 UTC Details Page: https://console.redhat.com/openshift/details/s/<subscription_id> OIDC Endpoint URL: https://rh-oidc.s3.<aws_region>.amazonaws.com/<cluster_id>

클러스터 설치가 진행됨에 따라 다음

상태필드 변경 사항이 출력에 나열됩니다.-

대기 (OIDC 구성Waiting) -

보류 (사전 계정) -

설치 ( 진행 중인 DNS 설정) -

설치 Ready참고설치에 실패하거나 약 40분 후에

State필드가준비상태가 아닌 경우 자세한 내용은 설치 문제 해결 설명서를 확인하십시오. 자세한 내용은 설치 문제 해결을 참조하십시오. Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

-

OpenShift 설치 프로그램 로그를 확인하여 클러스터 생성의 진행 상황을 추적합니다.

$ rosa logs install --cluster <cluster_name|cluster_id> --watch 1- 1

- 설치가 진행되는 동안 새 로그 메시지를 조사하려면

--watch플래그를 지정합니다. 이 인수는 선택 사항입니다.

2.6. 다음 단계

2.7. 추가 리소스

- STS를 사용하여 AWS에 Red Hat OpenShift Service를 배포하는 데 필요한 IAM(Identity Access Management) 리소스에 대한 자세한 내용은 STS를 사용하는 클러스터의 IAM 리소스 정보를 참조하십시오.

- 필요한 경우 Operator 역할 이름 접두사 설정에 대한 자세한 내용은 사용자 정의 Operator IAM 역할 접두사 정보를 참조하십시오.

- 대화형 모드를 사용하여 AWS IAM 리소스 및 클러스터를 생성할 때 제공되는 옵션에 대한 개요는 대화형 클러스터 생성 모드 참조 를 참조하십시오.

- STS를 사용하여 ROSA를 설치하기 위한 사전 요구 사항에 대한 자세한 내용은 STS를 사용하여 ROSA의 AWS 사전 요구 사항을 참조하십시오.

- AWS IAM에서 OpenID Connect(OIDC) ID 공급자를 사용하는 방법에 대한 자세한 내용은 AWS 문서의 OpenID Connect (OIDC) ID 공급자 생성을 참조하십시오.

- etcd 암호화에 대한 자세한 내용은 etcd 암호화 서비스 정의를 참조하십시오.

- ROSA를 사용하여 프록시를 구성하는 방법에 대한 자세한 내용은 클러스터 전체 프록시 구성을 참조하십시오.

- ROSA 클러스터 설치 문제 해결에 대한 자세한 내용은 클러스터 배포 문제 해결을 참조하십시오.

- Red Hat 지원에 문의하여 지원을 받으려면 AWS에서 Red Hat OpenShift Service 지원 가져오기 를 참조하십시오.

3장. 대화형 클러스터 생성 모드 참조

이 섹션에서는 ROSA CLI(rosa)를 사용하여 OCM 역할, 사용자 역할 및 AWS(ROSA) 클러스터에서 Red Hat OpenShift Service on AWS를 생성할 때 제공되는 옵션에 대한 개요를 제공합니다.

3.1. 대화형 OCM 및 사용자 역할 생성 모드 옵션

Red Hat OpenShift Cluster Manager를 사용하여 AWS(Security Token Service) 클러스터를 사용하는 ROSA(Red Hat OpenShift Service on) 클러스터를 생성하기 전에 OCM 및 사용자 역할을 생성 및 연결하여 AWS 계정을 Red Hat 조직과 연결해야 합니다. rosa create ocm-role 또는 rosa create user-role 에서 --interactive 옵션을 지정하여 대화형 모드를 활성화할 수 있습니다.

다음 표에서는 대화형 OCM 역할 생성 모드 옵션에 대해 설명합니다.

표 3.1. --interactive OCM 역할 생성 모드 옵션

| 필드 | 설명 |

|---|---|

|

|

OCM IAM 역할 이름에 포함할 접두사를 지정합니다. 기본값은 |

|

|

|

|

| OCM 역할에 대한 권한 경계를 지정합니다. 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오. |

|

|

OCM 역할의 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예: |

|

|

역할 생성 모드를 선택합니다. |

|

| OCM 역할을 생성할지 확인합니다. |

|

| OCM 역할을 Red Hat 조직과 연결하려는지 확인합니다. |

다음 표에서는 대화형 사용자 역할 생성 모드 옵션에 대해 설명합니다.

표 3.2. --interactive 사용자 역할 생성 모드 옵션

| 필드 | 설명 |

|---|---|

|

|

사용자 역할 이름에 포함할 접두사를 지정합니다. 기본값은 |

|

| 사용자 역할에 대한 권한 경계를 지정합니다. 자세한 내용은 AWS 문서의 IAM 엔티티의 권한 경계를 참조하십시오. |

|

|

사용자 역할의 사용자 정의 ARN 경로를 지정합니다. 경로는 영숫자만 포함해야 하며 /(예: |

|

|

역할 생성 모드를 선택합니다. |

|

| 사용자 역할을 생성할지 확인합니다. |

|

| 사용자 역할을 Red Hat 사용자 계정과 연결하려는지 확인합니다. |

3.2. 대화형 클러스터 생성 모드 옵션

대화형 모드를 사용하여 AWS STS(보안 토큰 서비스)로 AWS 클러스터에서 Red Hat OpenShift Service를 생성할 수 있습니다. rosa create cluster 를 실행할 때 --interactive 옵션을 지정하여 모드를 활성화할 수 있습니다.

다음 표에서는 대화형 클러스터 생성 모드 옵션을 설명합니다.

표 3.3. --interactive 클러스터 생성 모드 옵션

| 필드 | 설명 |

|---|---|

|

|

클러스터의 이름을 입력합니다(예: |

|

|

AWS STS(Security Token Service)를 사용하여 구성 요소별 AWS Identity and Access Management(IAM) 역할에 대해 제한된 임시 인증 정보를 할당하는 OpenShift 클러스터를 생성합니다. 이 서비스를 사용하면 클러스터 구성 요소가 보안 클라우드 리소스 관리 방법을 사용하여 AWS API를 호출할 수 있습니다. 기본값은 |

|

|

설치할 OpenShift 버전을 선택합니다(예: |

|

| 클러스터 버전의 AWS 계정에 계정 역할 세트가 두 개 이상 있는 경우 설치 프로그램 역할 ARN 목록이 제공됩니다. 클러스터와 함께 사용할 설치 프로그램 역할의 ARN을 선택합니다. 클러스터는 선택한 설치 프로그램 역할과 관련된 계정 전체 역할 및 정책을 사용합니다. |

|

| 계정 역할을 가정할 때 OpenShift Cluster Manager 및 OpenShift 설치 프로그램에서 전달하는 고유 식별자를 지정합니다. 이 옵션은 외부 ID가 필요한 사용자 지정 계정 역할에만 필요합니다. |

|

|

클러스터별 Operator IAM 역할에 할당할 접두사를 입력합니다. 기본값은 클러스터 이름과 4자리 임의 문자열(예: |

|

|

클러스터를 AWS 리전의 여러 가용성 영역에 배포합니다. 기본값은 |

|

|

클러스터를 배포할 AWS 리전을 지정합니다. 그러면 |

|

|

AWS PrivateLink를 사용하여 클러스터를 생성합니다. 이 옵션은 트래픽을 공용 인터넷에 노출하지 않고 VPC(Virtual Private Cloud), AWS 서비스 및 온프레미스 네트워크 간의 프라이빗 연결을 제공합니다. 지원을 제공하기 위해 Red Hat 사이트 안정성 엔지니어링(SRE)은 AWS PrivateLink Virtual Private Cloud (VPC) 끝점을 사용하여 클러스터에 연결할 수 있습니다. 이 옵션은 클러스터를 생성한 후에는 변경할 수 없습니다. 기본값은 |

|

|

기존 AWS VPC에 클러스터를 설치합니다. 이 옵션을 사용하려면 클러스터를 설치하는 각 가용성 영역의 두 서브넷이 VPC에 있어야 합니다. 기본값은 |

|

|

기존 AWS VPC에 설치할 때 사용할 가용성 영역을 지정합니다. 쉼표로 구분된 목록을 사용하여 가용성 영역을 제공합니다. |

|

|

특정 AWS KMS(Key Management Service) 키를 영구 데이터의 암호화 키로 사용하려면 이 옵션을 활성화합니다. 이 키는 컨트롤 플레인, 인프라 및 작업자 노드 루트 볼륨의 암호화 키로 작동합니다. 키는 기본 스토리지 클래스로 생성된 영구 볼륨이 특정 KMS 키로 암호화되도록 기본 스토리지 클래스에도 구성됩니다. 비활성화되면 지정된 리전의 계정 KMS 키가 기본적으로 사용되어 영구 데이터가 항상 암호화되도록 합니다. 기본값은 |

|

|

컴퓨팅 노드 인스턴스 유형을 선택합니다. 기본값은 |

|

|

컴퓨팅 노드 자동 스케일링을 활성화합니다. 자동 스케일러는 배포 요구에 맞게 클러스터 크기를 조정합니다. 기본값은 |

|

|

각 가용성 영역에 프로비저닝할 컴퓨팅 노드 수를 지정합니다. 단일 가용성 영역에 배포된 클러스터에는 노드가 2개 이상 필요합니다. 여러 영역에 배포된 클러스터에는 노드가 3개 이상 있어야 합니다. 최대 작업자 노드 수는 180개입니다. 기본값은 |

|

|

VPC 서브넷의 모든 CIDR 주소 범위를 포함해야 하는 머신(클러스터 노드)의 IP 주소 범위를 지정합니다. 서브넷이 연속되어야 합니다. 단일 가용성 영역 배포에 대해 서브넷 접두사 |

|

|

서비스의 IP 주소 범위를 지정합니다. 범위는 워크로드를 수용할 수 있을 만큼 충분히 커야 합니다. address 블록은 클러스터 내에서 액세스한 외부 서비스와 겹치지 않아야 합니다. 기본값은 |

|

|

Pod의 IP 주소 범위를 지정합니다. 범위는 워크로드를 수용할 수 있을 만큼 충분히 커야 합니다. address 블록은 클러스터 내에서 액세스한 외부 서비스와 겹치지 않아야 합니다. 기본값은 |

|

|

개별 머신에 예약된 Pod에 할당된 서브넷 접두사 길이를 지정합니다. 호스트 접두사는 각 머신의 Pod IP 주소 풀을 결정합니다. 예를 들어 호스트 접두사를 |

|

|

FIPS 모드를 활성화 또는 비활성화합니다. 기본값은 중요

진행 중인 FIPS 검증 / 모듈 암호화 라이브러리 사용은 |

|

|

AWS의 Red Hat OpenShift Service에서 컨트롤 플레인 스토리지는 기본적으로 암호화되며 여기에는 etcd 볼륨의 암호화가 포함됩니다. 중요 etcd의 키 값에 etcd 암호화를 활성화하면 약 20%의 성능 오버헤드가 발생합니다. 오버헤드는 etcd 볼륨을 암호화하는 기본 컨트롤 플레인 스토리지 암호화 외에도 이 두 번째 암호화 계층이 도입된 결과입니다. 특히 사용 사례에 필요한 경우에만 etcd 암호화를 활성화하는 것이 좋습니다. |

|

| 사용자 정의 프로젝트에 대한 모니터링을 비활성화합니다. 사용자 정의 프로젝트에 대한 모니터링은 기본적으로 활성화되어 있습니다. |

3.3. 추가 리소스

- OCM 역할, 사용자 역할 및 계정 전체 역할에 대한 사용자 지정 ARN 경로를 사용하는 방법에 대한 자세한 내용은 IAM 역할 및 정책에 대한 ARN 경로 사용자 지정을 참조하십시오.

- 지원되는 최대값 목록은 ROSA 테스트된 클러스터 최대값을 참조하십시오.

- AWS IAM 리소스를 포함하여 STS를 사용하여 ROSA 클러스터를 빠르게 생성하는 자세한 단계는 기본 옵션을 사용하여 STS를 사용하여 ROSA 클러스터 생성을 참조하십시오.

- AWS IAM 리소스를 포함한 사용자 정의를 사용하여 STS를 사용하여 ROSA 클러스터를 생성하는 방법에 대한 자세한 단계는 사용자 정의를 사용하여 STS를 사용하여 ROSA 클러스터 생성을 참조하십시오.

- etcd 암호화에 대한 자세한 내용은 etcd 암호화 서비스 정의를 참조하십시오.

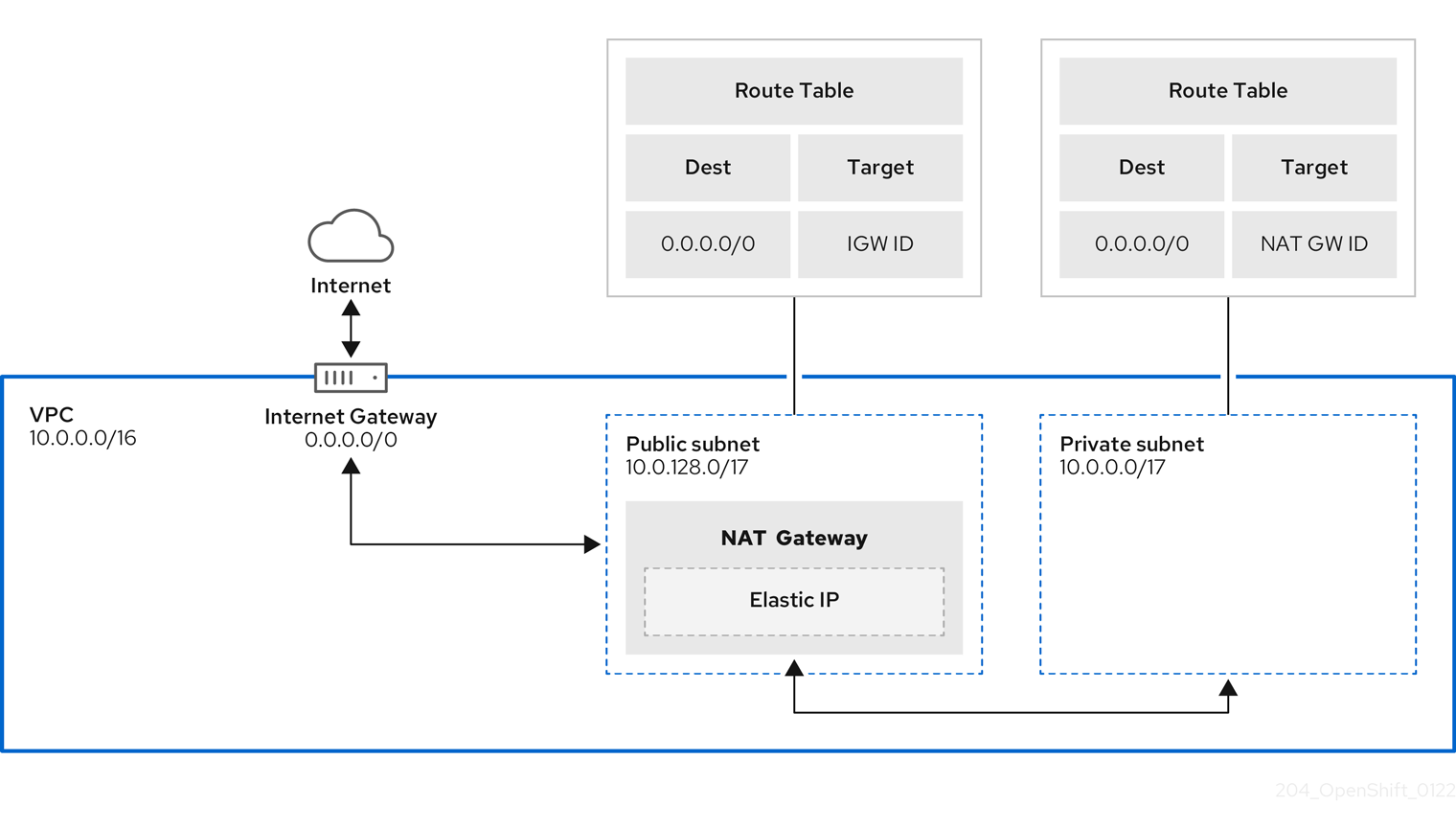

- VPC 아키텍처 예제는 이 샘플 VPC 아키텍처를 참조하십시오.

4장. ROSA에서 AWS PrivateLink 클러스터 생성

이 문서에서는 AWS PrivateLink를 사용하여 ROSA 클러스터를 생성하는 방법을 설명합니다.

4.1. AWS PrivateLink 이해

AWS의 Red Hat OpenShift Service는 퍼블릭 서브넷, 인터넷 게이트웨이 또는 NAT(네트워크 주소 변환) 게이트웨이에 대한 요구 사항 없이 생성할 수 있습니다. 이 설정에서 Red Hat은 AWS PrivateLink를 사용하여 클러스터를 관리하고 모니터링하여 모든 공용 수신 네트워크 트래픽을 방지합니다. 공용 서브넷이 없으면 애플리케이션 라우터를 공용으로 구성할 수 없습니다. 프라이빗 애플리케이션 라우터 구성은 유일한 옵션입니다.

자세한 내용은 AWS 웹 사이트의 AWS PrivateLink 를 참조하십시오.

설치 시 PrivateLink 클러스터만 만들 수 있습니다. 설치 후에는 클러스터를 PrivateLink로 변경할 수 없습니다.

4.2. AWS PrivateLink 클러스터 사용 요구사항

AWS PrivateLink 클러스터, 인터넷 게이트웨이, NAT 게이트웨이 및 퍼블릭 서브넷의 경우 필수 구성 요소를 설치하기 위해 프라이빗 서브넷에 인터넷 연결이 제공되어야 합니다. 단일 AZ 클러스터에는 하나 이상의 프라이빗 서브넷이 필요하며 Multi-AZ 클러스터에는 3개 이상의 프라이빗 서브넷이 필요합니다. 다음 표는 설치에 필요한 AWS 리소스를 보여줍니다.

표 4.1. 필요한 AWS 리소스

| 구성 요소 | AWS 유형 | 설명 | ||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| VPC |

| 클러스터에서 사용할 VPC를 제공해야 합니다. | ||||||||||||

| 네트워크 액세스 제어 |

| 다음 포트에 대한 액세스를 허용해야 합니다.

| ||||||||||||

| 프라이빗 서브넷 |

| VPC에는 단일 배포의 경우 하나의 가용성 영역에 프라이빗 서브넷이 있거나 Multi-AZ 배포를 위한 3개의 가용성 영역이 있어야 합니다. 적절한 경로 및 라우팅 테이블을 제공해야 합니다. |

4.3. AWS PrivateLink 클러스터 생성

rosa CLI를 사용하여 AWS PrivateLink 클러스터를 생성할 수 있습니다.

AWS PrivateLink는 기존 VPC에서만 지원됩니다.

사전 요구 사항

AWS에 Red Hat OpenShift Service를 설치했습니다.

절차

클러스터를 생성하는 데 최대 40분이 걸릴 수 있습니다.

AWS PrivateLink를 사용하면 단일 가용성 영역(Single-AZ) 또는 다중 가용성 영역(Multi-AZ)으로 클러스터를 생성할 수 있습니다. 두 경우 모두 시스템의 CIDR(Classless inter-domain routing)이 가상 프라이빗 클라우드의 CIDR과 일치해야 합니다. 자세한 내용은 자체 VPC 및 VPC 유효성 검사 사용 요구사항을 참조하십시오.

중요방화벽을 사용하는 경우 AWS의 Red Hat OpenShift Service가 작동하는 데 필요한 사이트에 액세스할 수 있도록 방화벽을 구성해야 합니다.

자세한 내용은 AWS PrivateLink 방화벽 사전 요구 사항 섹션을 참조하십시오.

단일 AZ 클러스터를 생성하려면 다음을 수행합니다.

$ rosa create cluster --private-link --cluster-name=<cluster-name> [--machine-cidr=<VPC CIDR>/16] --subnet-ids=<private-subnet-id>

Multi-AZ 클러스터를 생성하려면 다음을 수행합니다.

$ rosa create cluster --private-link --multi-az --cluster-name=<cluster-name> [--machine-cidr=<VPC CIDR>/16] --subnet-ids=<private-subnet-id1>,<private-subnet-id2>,<private-subnet-id3>

다음 명령을 입력하여 클러스터 상태를 확인합니다. 클러스터 생성 중에 출력의

State필드가pending에서설치로 전환되고 마지막으로준비상태가 됩니다.$ rosa describe cluster --cluster=<cluster_name>

참고설치에 실패하거나 40분 후에

State필드가준비상태가 아닌 경우 자세한 내용은 설치 문제 해결 설명서를 확인하십시오.다음 명령을 입력하여 OpenShift 설치 프로그램 로그를 추적하여 클러스터의 진행 상황을 추적합니다.

$ rosa logs install --cluster=<cluster_name> --watch

4.4. AWS PrivateLink DNS 전달 구성

AWS PrivateLink 클러스터를 사용하면 퍼블릭 호스팅 영역과 개인 호스팅 영역이 Route 53에서 생성됩니다. 프라이빗 호스팅 영역에서는 해당 영역 내의 레코드는 VPC 내에서 할당된 레코드만 확인할 수 있습니다.

Let's Encrypt DNS-01 검증에는 도메인에 유효한 공개적으로 신뢰할 수 있는 인증서를 발급할 수 있도록 퍼블릭 영역이 필요합니다. 검증 레코드는 Let's Encrypt 검증이 완료된 후에도 삭제되지만, 일반적으로 60일마다 필요한 이러한 인증서를 발행하고 갱신해야 합니다. 이러한 영역은 일반적으로 비어 있지만 검증 프로세스에서 중요한 역할을 수행합니다.

개인 호스팅 영역에 대한 자세한 내용은 AWS 프라이빗 호스팅 영역 설명서를 참조하십시오. 공개 호스팅 영역에 대한 자세한 내용은 AWS 공개 호스팅 영역 설명서를 참조하십시오.

사전 요구 사항

- 회사 네트워크 또는 다른 VPC에 연결되어 있습니다.

- DNS 쿼리를 허용하기 위해 네트워크에서 UDP 포트 53 및 TCP 포트 53 ARE 활성화

- AWS의 Red Hat OpenShift Service를 사용하여 AWS PrivateLink 클러스터를 생성했습니다.

절차

-

api.<cluster_domain> 및*.apps.<cluster_domain>과 같은 레코드가 VPC 외부에서 해결될 수 있도록 하려면 Route 53 Resolver Inbound Endpoint를 구성합니다. - 인바운드 끝점을 구성할 때 클러스터를 만들 때 사용한 VPC 및 프라이빗 서브넷을 선택합니다.

-

엔드포인트가 작동하고 연결된 후 D

row-pl-01.htno.p1.openshiftapps.com과 같은 최상위 클러스터 도메인의 해당 IP 주소로 DNS 쿼리를 전달하도록 회사 네트워크를 구성합니다. - 한 VPC에서 다른 VPC로 DNS 쿼리를 전달하는 경우 전달 규칙을 구성합니다.

- 원격 네트워크 DNS 서버를 구성하는 경우 특정 DNS 서버 설명서를 참조하여 설치된 클러스터 도메인에 대한 선택적 DNS 전달을 구성합니다.

4.5. 다음 단계

4.6. 추가 리소스

5장. ROSA 클러스터에 액세스

IDP(ID 공급자) 계정을 사용하여 ROSA(Red Hat OpenShift Service on AWS) 클러스터에 액세스하는 것이 좋습니다. 그러나 클러스터를 생성한 클러스터 관리자는 빠른 액세스 절차를 사용하여 액세스할 수 있습니다.

이 문서에서는 클러스터에 액세스하고 rosa CLI를 사용하여 IDP를 설정하는 방법을 설명합니다. 또는 OpenShift Cluster Manager 콘솔을 사용하여 IDP 계정을 생성할 수도 있습니다.

5.1. 빠르게 클러스터에 액세스

이 빠른 액세스 절차를 사용하여 클러스터에 로그인할 수 있습니다.

대신 IDP 계정으로 클러스터에 액세스하는 것이 좋습니다.

절차

다음 명령을 실행합니다.

$ rosa create admin --cluster=<cluster_name>

출력 예

W: It is recommended to add an identity provider to login to this cluster. See 'rosa create idp --help' for more information. I: Admin account has been added to cluster 'cluster_name'. It may take up to a minute for the account to become active. I: To login, run the following command: oc login https://api.cluster-name.t6k4.i1.oragnization.org:6443 \ --username cluster-admin \ --password FWGYL-2mkJI-3ZTTZ-rINns

이전 명령의 출력에서

oc login명령, 사용자 이름, 암호를 입력합니다.출력 예

$ oc login https://api.cluster_name.t6k4.i1.oragnization.org:6443 \ > --username cluster-admin \ > --password FWGYL-2mkJI-3ZTTZ-rINns Login successful. You have access to 77 projects, the list has been suppressed. You can list all projects with ' projects'

기본 프로젝트를 사용하여 이

oc명령을 입력하여 클러스터 관리자 액세스 권한이 생성되었는지 확인합니다.$ oc whoami

출력 예

cluster-admin

5.2. IDP 계정으로 클러스터에 액세스

클러스터에 로그인하려면 IDP(ID 공급자)를 구성할 수 있습니다. 이 절차에서는 GitHub를 예제 IDP로 사용합니다. 다른 지원되는 IDP를 보려면 rosa create idp --help 명령을 실행합니다.

또는 클러스터를 생성한 사용자로 빠른 액세스 절차를 사용할 수 있습니다.

절차

IDP 계정을 사용하여 클러스터에 액세스하려면 다음을 수행합니다.

IDP를 추가합니다.

다음 명령은 GitHub에서 지원하는 IDP를 생성합니다. 명령을 실행한 후 출력의 대화형 프롬프트에 따라 GitHub 개발자 설정에 액세스하고 새 OAuth 애플리케이션을 구성합니다.

$ rosa create idp --cluster=<cluster_name> --interactive

다음 값을 입력합니다.

-

ID 공급자 유형:

github -

구성원으로 제한:

조직 ( GitHub 조직이없는 경우 지금 생성할 수 있습니다) -

GitHub 조직:

rh-test-org(조직 이름 입력)

출력 예

I: Interactive mode enabled. Any optional fields can be left empty and a default will be selected. ? Type of identity provider: github ? Restrict to members of: organizations ? GitHub organizations: rh-test-org ? To use GitHub as an identity provider, you must first register the application: - Open the following URL: https://github.com/organizations/rh-rosa-test-cluster/settings/applications/new?oauth_application%5Bcallback_url%5D=https%3A%2F%2Foauth-openshift.apps.rh-rosa-test-cluster.z7v0.s1.devshift.org%2Foauth2callback%2Fgithub-1&oauth_application%5Bname%5D=rh-rosa-test-cluster-stage&oauth_application%5Burl%5D=https%3A%2F%2Fconsole-openshift-console.apps.rh-rosa-test-cluster.z7v0.s1.devshift.org - Click on 'Register application' ...-

ID 공급자 유형:

출력의 URL을 따르고 애플리케이션 등록을 선택하여 GitHub 조직에 새 OAuth 애플리케이션을 등록합니다. 애플리케이션을 등록하면 ROSA에 빌드된 OAuth 서버를 활성화하여 GitHub 조직의 멤버를 클러스터에 인증할 수 있습니다.

참고새 OAuth 애플리케이션 GitHub 양식의 필드는

rosaCLI 툴에서 정의한 URL을 통해 필요한 값으로 자동으로 채워집니다.생성한 GitHub 애플리케이션의 정보를 사용하고 프롬프트를 계속합니다. 다음 값을 입력합니다.

-

클라이언트 ID: &

lt;my_github_client_id> -

클라이언트 시크릿: [? for help] <

;my_github_client_secret> - hostname: (선택 사항, 지금 비워 둘 수 있음)

-

매핑 방법:

클레임

연속된 예제 출력

... ? Client ID: <my_github_client_id> ? Client Secret: [? for help] <my_github_client_secret> ? Hostname: ? Mapping method: claim I: Configuring IDP for cluster 'rh_rosa_test_cluster' I: Identity Provider 'github-1' has been created. You need to ensure that there is a list of cluster administrators defined. See 'rosa create user --help' for more information. To login into the console, open https://console-openshift-console.apps.rh-test-org.z7v0.s1.devshift.org and click on github-1

IDP는 클러스터 내에서 1-2 분 정도 걸릴 수 있습니다.

-

클라이언트 ID: &

다음 명령을 입력하여 IDP가 올바르게 구성되었는지 확인합니다.

$ rosa list idps --cluster=<cluster_name>

출력 예

NAME TYPE AUTH URL github-1 GitHub https://oauth-openshift.apps.rh-rosa-test-cluster1.j9n4.s1.devshift.org/oauth2callback/github-1

클러스터에 로그인합니다.

다음 명령을 입력하여 클러스터의

콘솔 URL을 가져옵니다.$ rosa describe cluster --cluster=<cluster_name>

출력 예

Name: rh-rosa-test-cluster1 ID: 1de87g7c30g75qechgh7l5b2bha6r04e External ID: 34322be7-b2a7-45c2-af39-2c684ce624e1 API URL: https://api.rh-rosa-test-cluster1.j9n4.s1.devshift.org:6443 Console URL: https://console-openshift-console.apps.rh-rosa-test-cluster1.j9n4.s1.devshift.org Nodes: Master: 3, Infra: 3, Compute: 4 Region: us-east-2 State: ready Created: May 27, 2020

-

콘솔 URL로 이동하여 Github 자격 증명을 사용하여 로그인합니다. - OpenShift 콘솔 오른쪽 상단에서 이름을 클릭하고 Copy Login Command 를 클릭합니다.

- 추가한 IDP 이름(예: github-1)을 선택하고 토큰 표시를 클릭합니다.

oclogin 명령을 복사하여 터미널에 붙여넣습니다.$ oc login --token=z3sgOGVDk0k4vbqo_wFqBQQTnT-nA-nQLb8XEmWnw4X --server=https://api.rh-rosa-test-cluster1.j9n4.s1.devshift.org:6443

출력 예

Logged into "https://api.rh-rosa-cluster1.j9n4.s1.devshift.org:6443" as "rh-rosa-test-user" using the token provided. You have access to 67 projects, the list has been suppressed. You can list all projects with 'oc projects' Using project "default".

간단한

oc명령을 입력하여 모든 항목이 올바르게 설정되어 있고 로그인되었는지 확인합니다.$ oc version

출력 예

Client Version: 4.4.0-202005231254-4a4cd75 Server Version: 4.3.18 Kubernetes Version: v1.16.2

5.3. cluster-admin 액세스 권한 부여

클러스터를 생성한 사용자가 최대 관리자 권한을 갖도록 계정에 cluster-admin 사용자 역할을 추가합니다. 이러한 권한은 클러스터를 생성할 때 사용자 계정에 자동으로 할당되지 않습니다.

또한 클러스터를 생성한 사용자만 다른 cluster-admin 또는 dedicated-admin 사용자에게 클러스터 액세스 권한을 부여할 수 있습니다. dedicated-admin 액세스 권한이 있는 사용자는 더 적은 권한을 갖습니다. cluster-admin 사용자 수를 가능한 한 적은 수로 제한하는 것이 좋습니다.

사전 요구 사항

- IDP(ID 공급자)를 클러스터에 추가했습니다.

- 생성 중인 사용자의 IDP 사용자 이름이 있습니다.

- 클러스터에 로그인되어 있습니다.

절차

사용자에게

cluster-admin권한을 부여합니다.$ rosa grant user cluster-admin --user=<idp_user_name> --cluster=<cluster_name>

사용자가 클러스터 관리자로 나열되어 있는지 확인합니다.

$ rosa list users --cluster=<cluster_name>

출력 예

GROUP NAME cluster-admins rh-rosa-test-user dedicated-admins rh-rosa-test-user

다음 명령을 입력하여 이제 사용자에게

cluster-admin액세스 권한이 있는지 확인합니다. 클러스터 관리자는 오류 없이 이 명령을 실행할 수 있지만 전용 관리자는 실행할 수 없습니다.$ oc get all -n openshift-apiserver

출력 예

NAME READY STATUS RESTARTS AGE pod/apiserver-6ndg2 1/1 Running 0 17h pod/apiserver-lrmxs 1/1 Running 0 17h pod/apiserver-tsqhz 1/1 Running 0 17h NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE service/api ClusterIP 172.30.23.241 <none> 443/TCP 18h NAME DESIRED CURRENT READY UP-TO-DATE AVAILABLE NODE SELECTOR AGE daemonset.apps/apiserver 3 3 3 3 3 node-role.kubernetes.io/master= 18h

5.4. dedicated-admin 액세스 권한 부여

클러스터를 생성한 사용자만 다른 cluster-admin 또는 dedicated-admin 사용자에게 클러스터 액세스 권한을 부여할 수 있습니다. dedicated-admin 액세스 권한이 있는 사용자는 더 적은 권한을 갖습니다. 모범 사례로 대부분의 관리자에게 dedicated-admin 액세스 권한을 부여합니다.

사전 요구 사항

- IDP(ID 공급자)를 클러스터에 추가했습니다.

- 생성 중인 사용자의 IDP 사용자 이름이 있습니다.

- 클러스터에 로그인되어 있습니다.

절차

다음 명령을 입력하여 사용자를

dedicated-admin으로 승격합니다.$ rosa grant user dedicated-admin --user=<idp_user_name> --cluster=<cluster_name>

다음 명령을 입력하여 이제 사용자에게

dedicated-admin액세스 권한이 있는지 확인합니다.$ oc get groups dedicated-admins

출력 예

NAME USERS dedicated-admins rh-rosa-test-user

참고dedicated-admin권한이 없는 사용자가 이 명령을 실행하면Forbidden오류가 표시됩니다.

5.5. 추가 리소스

6장. STS에 대한 ID 공급자 구성

ROSA(Red Hat OpenShift Service on AWS) 클러스터가 생성되면 사용자가 클러스터에 로그인하는 방법을 결정하도록 ID 공급자를 구성해야 합니다.

다음 주제에서는 OpenShift Cluster Manager 콘솔을 사용하여 ID 공급자를 구성하는 방법을 설명합니다. 또는 rosa CLI를 사용하여 ID 공급자를 구성하고 클러스터에 액세스할 수 있습니다.

6.1. ID 공급자 이해

AWS의 Red Hat OpenShift Service에는 내장 OAuth 서버가 포함되어 있습니다. 개발자와 관리자는 OAuth 액세스 토큰을 가져와 API 인증을 수행합니다. 관리자는 클러스터를 설치한 후 ID 공급자를 지정하도록 OAuth를 구성할 수 있습니다. ID 공급자를 구성하면 사용자가 클러스터에 로그인하고 액세스할 수 있습니다.

6.1.1. 지원되는 ID 공급자

다음 유형의 ID 공급자를 구성할 수 있습니다.

| ID 공급자 | 설명 |

|---|---|

| GitHub 또는 GitHub Enterprise | GitHub 또는 GitHub Enterprise의 OAuth 인증 서버에 대해 사용자 이름 및 암호의 유효성을 확인하도록 GitHub ID 공급자를 구성합니다. |

| GitLab | GitLab.com 또는 기타 GitLab 인스턴스를 ID 공급자로 사용하도록 GitLab ID 공급자를 구성합니다. |

| | Google 의 OpenID Connect 통합을 사용하여 Google ID 공급자를 구성합니다. |

| LDAP | 간단한 바인드 인증을 사용하여 LDAPv3 서버에 대해 사용자 이름 및 암호의 유효성을 확인하도록 LDAP ID 공급자를 구성합니다. |

| OpenID Connect | 인증 코드 Flow 를 사용하여 OIDC ID 공급자와 통합하도록 OIDC(OpenID Connect) ID 공급자를 구성합니다. |

| HTPasswd | 단일 정적 관리 사용자에 대해 htpasswd ID 공급자를 구성합니다. 사용자로 클러스터에 로그인하여 문제를 해결할 수 있습니다. 중요 htpasswd ID 공급자 옵션은 정적 단일 관리 사용자를 생성할 수 있도록만 포함되어 있습니다. htpasswd는 AWS의 Red Hat OpenShift Service의 일반적인 ID 공급자로 지원되지 않습니다. 단일 사용자를 구성하는 단계는 htpasswd ID 공급자 구성을 참조하십시오. |

6.1.2. ID 공급자 매개변수

다음 매개변수는 모든 ID 공급자에 공통입니다.

| 매개변수 | 설명 |

|---|---|

|

| 공급자 사용자 이름에 접두어로 공급자 이름을 지정하여 ID 이름을 만듭니다. |

|

| 사용자가 로그인할 때 새 ID를 사용자에게 매핑하는 방법을 정의합니다. 다음 값 중 하나를 입력하십시오.

|

ID 공급자를 추가하거나 변경할 때 mappingMethod 매개변수를 add로 설정하면 새 공급자의 ID를 기존 사용자에게 매핑할 수 있습니다.

6.2. GitHub ID 공급자 구성

GitHub 또는 GitHub Enterprise의 OAuth 인증 서버에 대해 사용자 이름과 암호를 검증하고 AWS 클러스터의 Red Hat OpenShift Service에 액세스하도록 GitHub ID 공급자를 구성합니다. OAuth는 AWS의 Red Hat OpenShift Service와 GitHub 또는 GitHub Enterprise 간의 토큰 교환 흐름을 용이하게 합니다.

GitHub 인증을 구성하면 사용자는 GitHub 자격 증명을 사용하여 AWS의 Red Hat OpenShift Service에 로그인할 수 있습니다. GitHub 사용자 ID가 있는 사람이 AWS 클러스터에서 Red Hat OpenShift Service에 로그인하지 못하도록 특정 GitHub 조직 또는 팀의 사용자에 대한 액세스만 제한해야 합니다.

사전 요구 사항

- OAuth 애플리케이션은 GitHub 조직 관리자가 GitHub 조직 설정에서 직접 생성해야 합니다.

- GitHub 조직 또는 팀은 GitHub 계정에 설정됩니다.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 GitHub 를 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

OAuth 콜백 URL 은 제공된 필드에 자동으로 생성됩니다. 이를 사용하여 GitHub 애플리케이션을 등록합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>

예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/github

- GitHub에 애플리케이션을 등록 합니다.

- AWS에서 Red Hat OpenShift Service로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- GitHub에서 제공하는 클라이언트 ID 및 클라이언트 시크릿 을 입력합니다.

- 호스트 이름을 입력합니다. 호스팅된 GitHub Enterprise 인스턴스를 사용하는 경우 호스트 이름을 입력해야 합니다.

- 선택 사항: CA(인증 기관) 파일을 사용하여 구성된 GitHub Enterprise URL에 대한 서버 인증서를 검증할 수 있습니다. 찾아보기를 클릭하여 CA 파일을 찾아 ID 공급자에 연결합니다.

- Use organizations or Use teams to restrict access to a particular GitHub organization or a GitHub team을 선택합니다.

- 액세스를 제한하려는 조직 또는 팀의 이름을 입력합니다. 추가 를 클릭하여 사용자가 멤버가 될 수 있는 여러 조직 또는 팀을 지정합니다.

- Confirm 을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 Clusters 페이지의 액세스 제어 탭에 표시됩니다.

6.3. GitLab ID 공급자 구성

GitLab.com 또는 기타 GitLab 인스턴스를 ID 공급자로 사용하도록 GitLab ID 공급자를 구성합니다.

사전 요구 사항

- GitLab 버전 7.7.0~11.0을 사용하는 경우 OAuth 통합을 사용하여 연결합니다. GitLab 버전 11.1 이상을 사용하는 경우 OAuth 대신 OpenID Connect(OIDC)를 사용하여 연결할 수 있습니다.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 GitLab 을 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

OAuth 콜백 URL 은 제공된 필드에 자동으로 생성됩니다. 이 URL을 GitLab에 제공합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>

예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/gitlab

- GitLab에 새 애플리케이션을 추가합니다.

- AWS에서 Red Hat OpenShift Service로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- GitLab에서 제공하는 클라이언트 ID 및 클라이언트 시크릿 을 입력합니다.

- GitLab 공급자의 URL 을 입력합니다.

- 선택 사항: CA(인증 기관) 파일을 사용하여 구성된 GitLab URL에 대한 서버 인증서를 검증할 수 있습니다. 찾아보기를 클릭하여 CA 파일을 찾아 ID 공급자에 연결합니다.

- Confirm 을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 Clusters 페이지의 액세스 제어 탭에 표시됩니다.

6.4. Google ID 공급자 구성

사용자가 Google 자격 증명으로 인증할 수 있도록 Google ID 공급자를 구성합니다.

Google을 ID 공급자로 사용하면 모든 Google 사용자가 서버 인증을 수행할 수 있습니다. hostedDomain 구성 속성을 사용하여 특정 호스트 도메인의 멤버 인증을 제한할 수 있습니다.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 Google 을 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

OAuth 콜백 URL 은 제공된 필드에 자동으로 생성됩니다. 이 URL을 Google에 제공합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>

예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/google

- Google 의 OpenID Connect 통합을 사용하여 Google ID 공급자를 구성합니다.

- AWS에서 Red Hat OpenShift Service로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- 등록된 Google 프로젝트의 클라이언트 ID 와 Google에서 발행한 클라이언트 시크릿 을 입력합니다.

- 사용자를 Google Apps 도메인으로 제한하려면 호스팅 도메인을 입력합니다.

- Confirm 을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 Clusters 페이지의 액세스 제어 탭에 표시됩니다.

6.5. LDAP ID 공급자 구성

간단한 바인드 인증을 사용하여 LDAPv3 서버에 대해 사용자 이름 및 암호의 유효성을 확인하도록 LDAP ID 공급자를 구성합니다.

사전 요구 사항

LDAP ID 공급자를 구성할 때 구성된 LDAP URL 을 입력해야 합니다. 구성된 URL은 RFC 2255 URL로, 사용할 LDAP 호스트 및 검색 매개변수를 지정합니다. URL 구문은 다음과 같습니다.

ldap://host:port/basedn?attribute?scope?filter

URL 구성 요소 설명 ldap일반 LDAP의 경우

ldap문자열을 사용합니다. 보안 LDAP(LDAPS)의 경우 대신ldaps를 사용합니다.host:portLDAP 서버의 이름 및 포트입니다. ldap의 경우 기본값은

localhost:389이고 LDAPS의 경우localhost:636입니다.basedn모든 검색을 시작해야 하는 디렉터리 분기의 DN입니다. 적어도 디렉터리 트리의 맨 위에 있어야 하지만 디렉터리에 하위 트리를 지정할 수도 있습니다.

attribute검색할 속성입니다. RFC 2255에서는 쉼표로 구분된 속성 목록을 사용할 수 있지만 제공되는 속성 수와 관계없이 첫 번째 속성만 사용됩니다. 속성이 제공되지 않는 경우 기본값은

uid를 사용하는 것입니다. 사용할 하위 트리의 모든 항목에서 고유한 속성을 선택하는 것이 좋습니다.scope검색 범위입니다.

one또는sub일 수 있습니다. 범위가 제공되지 않는 경우 기본값은sub범위를 사용하는 것입니다.filter유효한 LDAP 검색 필터입니다. 제공하지 않는 경우 기본값은

(objectClass=*)입니다.검색을 수행할 때 속성, 필터, 제공된 사용자 이름을 결합하여 다음과 같은 검색 필터가 생성됩니다.

(&(<filter>)(<attribute>=<username>))

중요LDAP 디렉터리에서 검색에 인증이 필요한 경우 항목을 검색하는 데 사용할

bindDN및bindPassword를 지정하십시오.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 LDAP 를 선택합니다.

- ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

- 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- 사용할 LDAP 검색 매개변수를 지정하려면 LDAP URL 을 입력합니다.

- 선택 사항: DN 바인딩 을 입력하고 암호를 바인딩 합니다.

LDAP 속성을 ID에 매핑할 속성을 입력합니다.

- 해당 값을 사용자 ID 로 사용해야 하는 ID 특성을 입력합니다. 추가 를 클릭하여 여러 ID 특성을 추가합니다.

- 선택 사항: 표시 이름으로 값을 사용해야 하는 미리 정의된 사용자 이름 특성을 입력합니다. 추가 를 클릭하여 여러 기본 사용자 이름 속성을 추가합니다.

- 선택 사항: 이메일 주소로 값을 사용해야 하는 Email 특성을 입력합니다. 추가 를 클릭하여 여러 이메일 속성을 추가합니다.

- 선택 사항: 고급 옵션 표시를 클릭하여 LDAP ID 공급자에 CA(인증 기관) 파일을 추가하여 구성된 URL의 서버 인증서를 검증합니다. 찾아보기를 클릭하여 CA 파일을 찾아 ID 공급자에 연결합니다.

선택 사항: 고급 옵션 아래 LDAP 공급자를 Insecure 로 설정할 수 있습니다. 이 옵션을 선택하면 CA 파일을 사용할 수 없습니다.

중요비보안 LDAP 연결(ldap:// 또는 포트 389)을 사용하는 경우 구성 마법사에서 Insecure 옵션을 확인해야 합니다.

- Confirm 을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 Clusters 페이지의 액세스 제어 탭에 표시됩니다.

6.6. OpenID ID 공급자 구성

인증 코드 흐름을 사용하여 OpenID Connect ID 공급자와 통합하도록 OpenID ID 공급자를 구성합니다.

AWS의 Red Hat OpenShift Service의 Authentication Operator는 구성된 OpenID Connect ID 공급자가 OpenID Connect 검색 사양을 구현해야 합니다.

클레임은 OpenID ID 공급자에서 반환된 JWT id_token 및 Issuer URL에서 반환하는 JSON에서 읽습니다.

사용자 ID로 사용할 하나 이상의 클레임을 구성해야 합니다.

또한 사용자의 기본 사용자 이름, 표시 이름, 이메일 주소로 사용할 클레임을 나타낼 수도 있습니다. 여러 클레임이 지정되는 경우 비어 있지 않은 값이 있는 첫 번째 클레임이 사용됩니다. 표준 클레임은 다음과 같습니다.

| 클레임 | 설명 |

|---|---|

|

|

사용자를 프로비저닝할 때 사용하는 기본 사용자 이름입니다. 사용자가 사용하고자 하는 약칭입니다(예: |

|

| 이메일 주소입니다. |

|

| 표시 이름입니다. |

자세한 내용은 OpenID 클레임 설명서를 참조하십시오.

사전 요구 사항

- OpenID Connect를 구성하기 전에 AWS 클러스터에서 Red Hat OpenShift Service와 함께 사용할 Red Hat 제품 또는 서비스의 설치 사전 요구 사항을 확인하십시오.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 OpenID 를 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

OAuth 콜백 URL 은 제공된 필드에 자동으로 생성됩니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>

예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/openid

- 인증 코드 흐름을 사용하여 권한 부여 요청을 만듭니다.

- AWS에서 Red Hat OpenShift Service로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- Open ID에서 제공하는 클라이언트 ID 및 클라이언트 시크릿 을 입력합니다.

- 발급자 URL 을 입력합니다. OpenID 공급자가 발급자 식별자로 간주하는 URL입니다. URL 쿼리 매개변수 또는 조각이 없는 https 스키마를 사용해야 합니다.

- 이메일 주소로 값을 사용해야 하는 Email 속성을 입력합니다. 추가 를 클릭하여 여러 이메일 속성을 추가합니다.

- 기본 사용자 이름으로 사용해야 하는 Name 속성을 입력합니다. 추가 를 클릭하여 여러 기본 사용자 이름을 추가합니다.

- 표시 이름으로 값을 사용해야 하는 Preferred username 속성을 입력합니다. 추가 를 클릭하여 여러 디스플레이 이름을 추가합니다.

- 선택 사항: 고급 옵션 표시를 클릭하여 OpenID ID 공급자에 CA(인증 기관) 파일을 추가합니다.

-

선택 사항: 고급 옵션 아래 추가 범위를 추가할 수 있습니다. 기본적으로

OpenID범위가 요청됩니다. - Confirm 을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 Clusters 페이지의 액세스 제어 탭에 표시됩니다.

6.7. htpasswd ID 공급자 구성

htpasswd ID 공급자를 구성하여 클러스터 관리 권한이 있는 단일 정적 사용자를 생성합니다. 사용자로 클러스터에 로그인하여 문제를 해결할 수 있습니다.

htpasswd ID 공급자 옵션은 정적 단일 관리 사용자를 생성할 수 있도록만 포함되어 있습니다. htpasswd는 AWS의 Red Hat OpenShift Service의 일반적인 ID 공급자로 지원되지 않습니다.

절차

- OpenShift Cluster Manager Hybrid Cloud Console 에서 클러스터 페이지로 이동하여 클러스터를 선택합니다.

- 액세스 제어 → ID 공급자를 선택합니다.

- ID 공급자 추가를 클릭합니다.

- Identity Provider 드롭다운 메뉴에서 HTPasswd 를 선택합니다.

- ID 공급자의 이름 필드에 고유한 이름을 추가합니다.

정적 사용자에 대해 제안된 사용자 이름과 암호를 사용하거나 고유한 사용자 이름을 만듭니다.

참고이 단계에서 정의된 인증 정보는 다음 단계에서 추가 를 선택하면 표시되지 않습니다. 인증 정보가 손실된 경우 ID 공급자를 다시 생성하고 인증 정보를 다시 정의해야 합니다.

- 추가 를 선택하여 htpasswd ID 공급자 및 단일 정적 사용자를 생성합니다.

클러스터를 관리할 수 있는 정적 사용자 권한을 부여합니다.

- 액세스 제어 → 클러스터 역할 및 액세스에서 사용자 추가 를 선택합니다.

- 이전 단계에서 생성한 정적 사용자의 사용자 ID 를 입력합니다.

-

그룹을 선택합니다.

dedicated-admins그룹의 사용자는 AWS의 Red Hat OpenShift Service에 대한 표준 관리 권한이 있습니다.cluster-admins그룹의 사용자는 클러스터에 대한 전체 관리 액세스 권한이 있습니다. - Add user 를 선택하여 사용자에게 관리 권한을 부여합니다.

검증

구성된 htpasswd ID 공급자는 액세스 제어 → ID 공급자 페이지에 표시됩니다.

참고ID 공급자를 생성한 후 일반적으로 동기화는 2분 이내에 완료됩니다. htpasswd ID 공급자를 사용 가능한 후 사용자로 클러스터에 로그인할 수 있습니다.

- 단일 관리 사용자는 액세스 제어 → 클러스터 역할 및 액세스 페이지에 표시됩니다. 사용자의 관리 그룹 멤버십도 표시됩니다.

6.8. 추가 리소스

7장. ROSA 클러스터에 대한 액세스 해지

ID 공급자(IDP)는 AWS(ROSA) 클러스터에 대한 Red Hat OpenShift Service에 대한 액세스를 제어합니다. 클러스터에 대한 사용자의 액세스를 취소하려면 인증을 위해 설정된 IDP 내에서 사용자를 구성해야 합니다.

7.1. rosa CLI를 사용하여 관리자 액세스 취소

관리자 권한 없이 클러스터에 액세스할 수 있도록 사용자의 관리자 액세스를 취소할 수 있습니다. 사용자의 관리자 액세스를 제거하려면 dedicated-admin 또는 cluster-admin 권한을 취소해야 합니다. rosa 명령줄 유틸리티를 사용하거나 OpenShift Cluster Manager 콘솔을 사용하여 관리자 권한을 취소할 수 있습니다.

7.1.1. rosa CLI를 사용하여 전용 관리자 액세스 취소

클러스터, 조직 관리자 사용자 또는 슈퍼 관리자 사용자인 경우 dedicated-admin 사용자에 대한 액세스를 취소할 수 있습니다.

사전 요구 사항

- IDP(ID 공급자)를 클러스터에 추가했습니다.

- 사용자는 권한을 취소하는 사용자의 IDP 사용자 이름이 있습니다.

- 클러스터에 로그인되어 있습니다.

절차

다음 명령을 입력하여 사용자의

dedicated-admin액세스를 취소합니다.$ rosa revoke user dedicated-admin --user=<idp_user_name> --cluster=<cluster_name>

다음 명령을 입력하여 사용자에게 더 이상

전용 관리자액세스 권한이 없는지 확인합니다. 출력에 취소된 사용자가 나열되지 않습니다.$ oc get groups dedicated-admins

7.1.2. rosa CLI를 사용하여 cluster-admin 액세스 취소

클러스터를 생성한 사용자만 cluster-admin 사용자에 대한 액세스를 취소할 수 있습니다.

사전 요구 사항

- IDP(ID 공급자)를 클러스터에 추가했습니다.

- 사용자는 권한을 취소하는 사용자의 IDP 사용자 이름이 있습니다.

- 클러스터에 로그인되어 있습니다.

절차

다음 명령을 입력하여 사용자의

cluster-admin액세스를 취소합니다.$ rosa revoke user cluster-admins --user=myusername --cluster=mycluster

다음 명령을 입력하여 사용자에게 더 이상

cluster-admin액세스 권한이 없는지 확인합니다. 출력에 취소된 사용자가 나열되지 않습니다.$ oc get groups cluster-admins

7.2. OpenShift Cluster Manager 콘솔을 사용하여 관리자 액세스 해지

OpenShift Cluster Manager 콘솔을 통해 사용자의 dedicated-admin 또는 cluster-admin 액세스를 취소할 수 있습니다. 사용자가 관리자 권한 없이 클러스터에 액세스할 수 있습니다.

사전 요구 사항

- IDP(ID 공급자)를 클러스터에 추가했습니다.

- 사용자는 권한을 취소하는 사용자의 IDP 사용자 이름이 있습니다.

- 클러스터, 조직 관리자 또는 슈퍼 관리자 사용자를 생성하는 데 사용한 OpenShift Cluster Manager 계정을 사용하여 OpenShift Cluster Manager 콘솔에 로그인되어 있습니다.

절차

- OpenShift Cluster Manager의 클러스터 탭에서 클러스터 이름을 선택하여 클러스터 세부 정보를 확인합니다.

- 액세스 제어 > 클러스터 역할 및 액세스를 선택합니다.

-

제거할 사용자의 경우 사용자 및 그룹 조합 오른쪽에 있는 옵션 메뉴

를 클릭하고 삭제 를 클릭합니다.

를 클릭하고 삭제 를 클릭합니다.

8장. ROSA 클러스터 삭제

이 문서에서는 AWS STS(Security Token Service)를 사용하는 AWS(ROSA) 클러스터에서 Red Hat OpenShift Service를 삭제하는 단계를 설명합니다. 클러스터를 삭제한 후 클러스터에서 사용하는 AWS IAM(Identity and Access Management) 리소스를 삭제할 수도 있습니다.

8.1. 사전 요구 사항

AWS에서 Red Hat OpenShift Service가 VPC를 생성한 경우 클러스터를 성공적으로 삭제하기 전에 클러스터에서 다음 항목을 제거해야 합니다.

- VPN 구성 및 VPC 피어링 연결과 같은 네트워크 구성

- VPC에 추가된 추가 서비스

이러한 구성 및 서비스가 남아 있으면 클러스터가 제대로 삭제되지 않습니다.

8.2. ROSA 클러스터 및 클러스터별 IAM 리소스 삭제

ROSA CLI(rosa) 또는 Red Hat OpenShift Cluster Manager를 사용하여 AWS(STS) 클러스터에서 Red Hat OpenShift Service on AWS(ROSA)를 삭제할 수 있습니다.

클러스터를 삭제한 후 ROSA CLI(rosa)를 사용하여 AWS 계정의 클러스터별 IAM(Identity and Access Management) 리소스를 정리할 수 있습니다. 클러스터별 리소스에는 Operator 역할과 OIDC(OpenID Connect) 공급자가 포함됩니다.

클러스터 삭제 및 정리 프로세스에서 리소스가 사용되므로 IAM 리소스를 제거하기 전에 클러스터 삭제를 완료해야 합니다.

애드온이 설치되면 클러스터가 삭제되기 전에 애드온이 제거되므로 클러스터 삭제 시간이 더 오래 걸립니다. 시간은 애드온의 수와 크기에 따라 다릅니다.

사전 요구 사항

- ROSA 클러스터가 설치되어 있습니다.

-

설치 호스트에 최신 ROSA CLI(

rosa)를 설치하고 구성했습니다.

절차

클러스터 ID, 클러스터별 Operator 역할에 대한 ARM(Amazon Resource Names) 및 OIDC 공급자의 끝점 URL을 가져옵니다.

$ rosa describe cluster --cluster=<cluster_name> 1- 1

- &

lt;cluster_name>을 클러스터 이름으로 바꿉니다.

출력 예

Name: mycluster ID: 1s3v4x39lhs8sm49m90mi0822o34544a 1 ... Operator IAM Roles: 2 - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-machine-api-aws-cloud-credentials - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-cloud-credential-operator-cloud-crede - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-image-registry-installer-cloud-creden - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-ingress-operator-cloud-credentials - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-cluster-csi-drivers-ebs-cloud-credent - arn:aws:iam::<aws_account_id>:role/mycluster-x4q9-openshift-cloud-network-config-controller-cloud State: ready Private: No Created: May 13 2022 11:26:15 UTC Details Page: https://console.redhat.com/openshift/details/s/296kyEFwzoy1CREQicFRdZybrc0 OIDC Endpoint URL: https://rh-oidc.s3.us-east-1.amazonaws.com/1s5v4k39lhm8sm59m90mi0822o31844a 3

중요클러스터를 삭제한 후 ROSA CLI(

rosa)를 사용하여 클러스터별 STS 리소스를 삭제하려면 클러스터 ID가 필요합니다.클러스터를 삭제합니다.

Red Hat OpenShift Cluster Manager를 사용하여 클러스터를 삭제하려면 다음을 수행합니다.

- OpenShift Cluster Manager Hybrid Cloud Console 로 이동합니다.

-

클러스터

옆에 있는 옵션 메뉴를 클릭하고 클러스터 삭제 를 선택합니다.

옆에 있는 옵션 메뉴를 클릭하고 클러스터 삭제 를 선택합니다.

- 프롬프트에 클러스터 이름을 입력하고 삭제 를 클릭합니다.

ROSA CLI(

rosa)를 사용하여 클러스터를 삭제하려면 다음을 수행합니다.다음 명령을 입력하여 클러스터를 삭제하고 로그를 감시하고 <

cluster_name>을 클러스터 이름 또는 ID로 바꿉니다.$ rosa delete cluster --cluster=<cluster_name> --watch

중요Operator 역할 및 OIDC 공급자를 제거하기 전에 클러스터 삭제가 완료될 때까지 기다려야 합니다. OpenShift Operator에서 생성한 리소스를 정리하려면 클러스터별 Operator 역할이 필요합니다. Operator는 OIDC 공급자를 사용하여 인증합니다.

클러스터 Operator가 인증하는 데 사용하는 OIDC 공급자를 삭제합니다.

$ rosa delete oidc-provider -c <cluster_id> --mode auto 1- 1

- &

lt;cluster_id>를 클러스터 ID로 바꿉니다.

참고-y옵션을 사용하여 프롬프트에 yes를 자동으로 응답할 수 있습니다.선택 사항: 클러스터별 Operator IAM 역할을 삭제합니다.

중요계정 전체 IAM 역할은 동일한 AWS 계정의 다른 ROSA 클러스터에서 사용할 수 있습니다. 다른 클러스터에 필요하지 않은 경우에만 역할을 제거합니다.

$ rosa delete operator-roles -c <cluster_id> --mode auto 1- 1

- &

lt;cluster_id>를 클러스터 ID로 바꿉니다.

추가 리소스

- 계정 전체의 IAM 역할 및 정책을 삭제하는 단계는 계정 전체 IAM 역할 및 정책 삭제를 참조하십시오.

- OpenShift Cluster Manager 및 사용자 IAM 역할을 삭제하는 단계는 OpenShift Cluster Manager 및 사용자 IAM 역할 연결 해제 및 삭제를 참조하십시오.

8.3. 계정 전체 IAM 리소스 삭제

계정 전체의 AWS ID 및 액세스 관리(IAM) 리소스에 의존하는 AWS STS(Security Token Services) 클러스터를 사용하여 AWS(ROSA)의 모든 OpenShift Service를 삭제한 후 계정 전체의 리소스를 삭제할 수 있습니다.

Red Hat OpenShift Cluster Manager를 사용하여 STS 클러스터를 사용하여 ROSA를 설치할 필요가 없는 경우 OpenShift Cluster Manager 및 사용자 IAM 역할을 삭제할 수도 있습니다.

계정 전체 IAM 역할 및 정책은 동일한 AWS 계정의 다른 ROSA 클러스터에서 사용할 수 있습니다. 다른 클러스터에 필요하지 않은 경우에만 리소스를 제거해야 합니다.